「カカオトーク」の不正アプリ、リパッケージと贋作の2種を確認(トレンドマイクロ)

トレンドマイクロは、「カカオトーク」になりすました不正アプリの事例を2件、同社ブログで公開している。

脆弱性と脅威

脅威動向

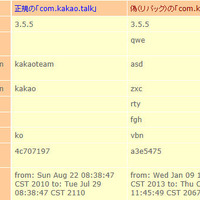

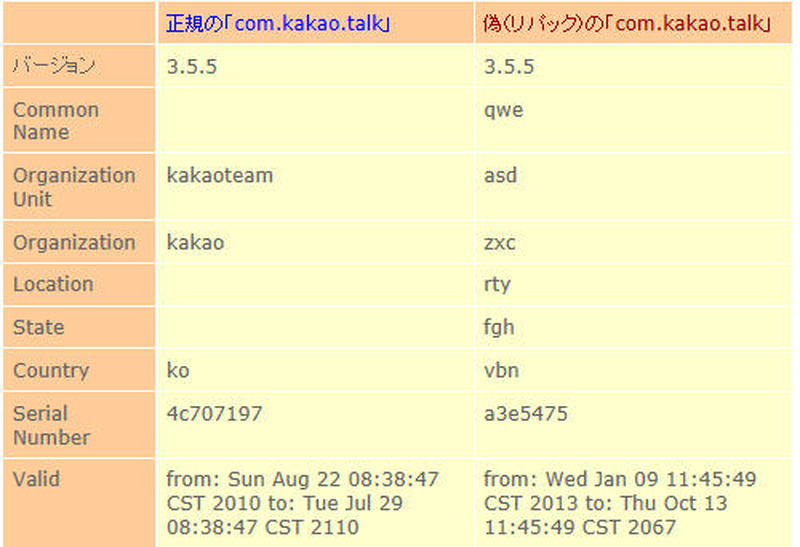

このなりすましアプリは、公式アプリを解析し、無断で改変(不正なコードの追加)を行った上で再配布が行われている「リパッケージアプリ」であった。AndroidアプリはJavaで開発されているため、バイナリからコードへの可逆性が高いとされている。Androidではリパッケージを防衛する技術として、開発者認証書の署名が組み込まれている。この事例では攻撃者が署名まで真似る手間をかけなかったようで、署名情報の確認で真贋判定が容易に行える。このアプリは盗聴を狙った不正アプリで、定期的に「連絡先」「通話履歴」「テキストメッセージ」「通信事業者設定」を「INFO.TXT」へ書き出し暗号化した上でC&Cサーバへ送信する機能を有していた。

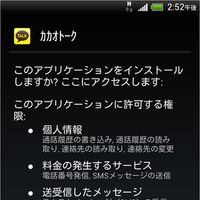

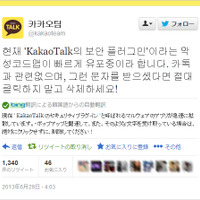

もうひとつの事例は「ANDROIDOS_FAKEKKAO.A」で、ひとつ目の事例と異なり、カカオトークのブランド名にただ乗りした「贋作アプリ」であった。6月29日、KakaoTalkの公式Twitterアカウント(@kakaoteam)において、「KakaoTalk セキュリティプラグイン」という、この不正アプリに対し注意喚起が発表されている。発症すると、連絡先情報を読み取ってアルファベット順に「all msgs」という文面のテキストメッセージをばらまく症状が現れる。この不正なテキストメッセージ送信活動は送信履歴などの主観的な症状が残るため、被害者は比較的容易に「何かが」原因で不審な症状が発生していることに気づくことができる。この不正アプリはネイティブライブラリを呼び出しており、外部のC&Cサーバと通信を確立、コマンド実行する振る舞いがあるという。

関連記事

この記事の写真

/