月例セキュリティ情報7件を公開、最大深刻度「緊急」は6件(日本マイクロソフト)

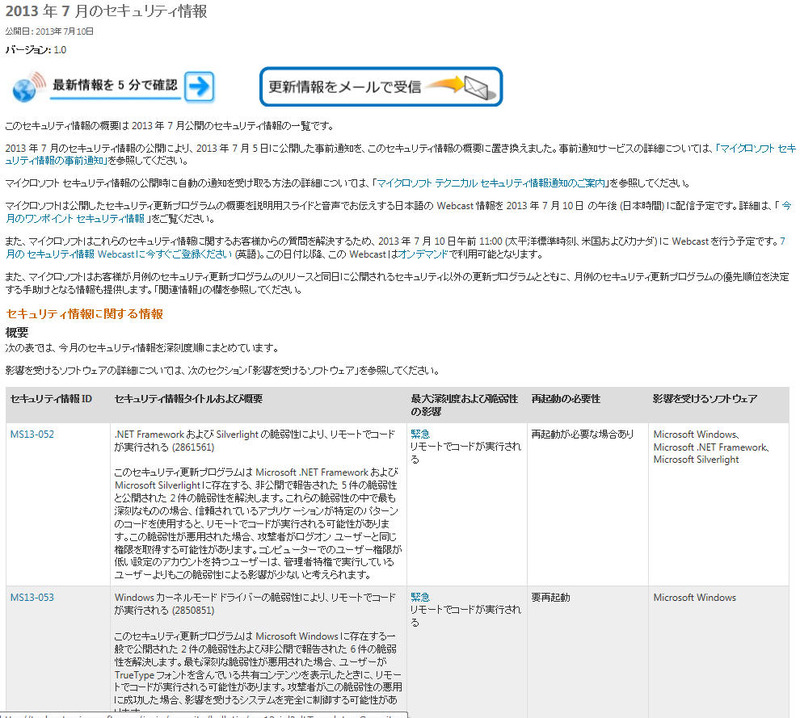

日本マイクロソフトは、2013年7月のセキュリティ情報を公開した。公開されたセキュリティ情報は事前通知通り7件で、最大深刻度「緊急」が6件、「重要」が1件となっている。

脆弱性と脅威

セキュリティホール・脆弱性

「緊急」

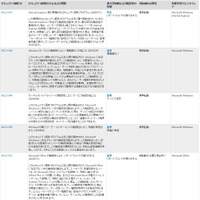

MS13-052:.NET Framework および Silverlight の脆弱性により、リモートでコードが実行される(2861561)再起動が必要な場合あり

MS13-053:Windows カーネルモード ドライバーの脆弱性により、リモートでコードが実行される(2850851)要再起動

MS13-054:GDI+ の脆弱性により、リモートでコードが実行される(2848295)再起動が必要な場合あり

MS13-055:Internet Explorer 用の累積的なセキュリティ更新プログラム(2846071)要再起動

MS13-056:Microsoft DirectShow の脆弱性により、リモートでコードが実行される(2845187)再起動が必要な場合あり

MS13-057:Windows Media フォーマット ランタイムの脆弱性により、リモートでコードが実行される(2847883)再起動が必要な場合あり

「重要」

MS13-058:Windows Defender の脆弱性により、特権が昇格される(2847927)再起動不要

このうち、MS13-052(CVE-2013-3131、CVE-2013-3134)およびMS13-053(CVE-2013-3660)の脆弱性については一般で公開されていた。また、マイクロソフトではCVE-2013-3660について脆弱性を悪用しようとする標的型攻撃を確認している。また、適用に優先順位を設定する必要がある企業ユーザの場合は、MS13-053(カーネルモード ドライバ)、およびMS13-055(Internet Explorer)を優先的に適用するよう推奨している。

関連記事

この記事の写真

/