標的型メール攻撃を7段階に分類、システム設計に生かせるガイド(IPA)

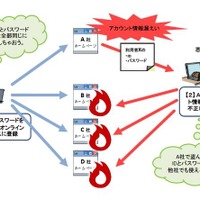

IPAは、標的型メール攻撃の全体像や特徴、システム設計による対策手法をまとめた「『標的型メール攻撃』対策に向けたシステム設計ガイド」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

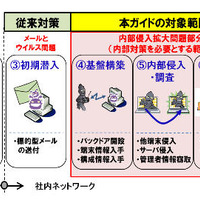

システム設計策は攻撃7段階のなかでも、ネットワーク侵入後の攻撃段階である「基盤構築」「内部侵入・調査」「目的遂行」にフォーカスを当てて、解説している。なお、システム設計による防御においては、実際に攻撃を受けた機関や外部有識者17名の協力を得て、使われた攻撃手口や想定されるシステム攻略パターンに関する知見の提供を受けている。また、本ガイドは「『新しいタイプの攻撃』の対策に向けた設計・運用ガイド」の続編という位置づけになっている。

関連記事

この記事の写真

/