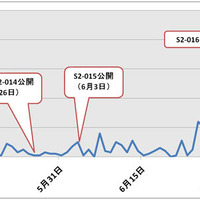

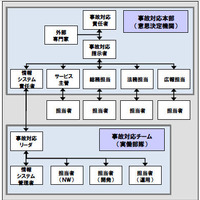

IEの脆弱性を悪用した標的型攻撃で、実際に被害が発生(ラック)

ラックは、Internet Explorerの「ゼロデイの脆弱性」を悪用した攻撃に対する注意喚起を発表した。

脆弱性と脅威

脅威動向

本脆弱性は、Webサイトを閲覧しただけで攻撃を許してしまう危険なもので、現時点ではセキュリティ更新プログラムが提供されておらず、大変危険な状況であるとしている。脆弱性は、IEにおけるメモリオブジェクトの処理に起因して、Use-After-Free(解放済みメモリ使用の脆弱性)が発生するもので、攻撃者がJavaScriptを利用した脆弱性を悪用する攻撃コードを含むコンテンツをIEで閲覧した場合、メモリ領域に配置された攻撃コードが実行される。これにより、攻撃者は攻撃が成功したコンピュータを支配することが可能となる。

同社ではマイクロソフト社がセキュリティ更新プログラムを公開するまでの緊急の対策方法として、「Fix it『CVE-2013-3893 MSHTML Shim の回避策』の適用」「Enhanced Mitigation Experience Toolkit を使用する」「Internet Explorer の利用を制限する」を挙げている。

関連記事

この記事の写真

/