C&Cサーバとの通信にTorを利用する「Mevade」の活動を検知(日本IBM)

日本IBMは、マルウェア「Mevade」の感染行為およびTorネットワークを利用した活動を2013年8月から検知していると発表した。

脆弱性と脅威

脅威動向

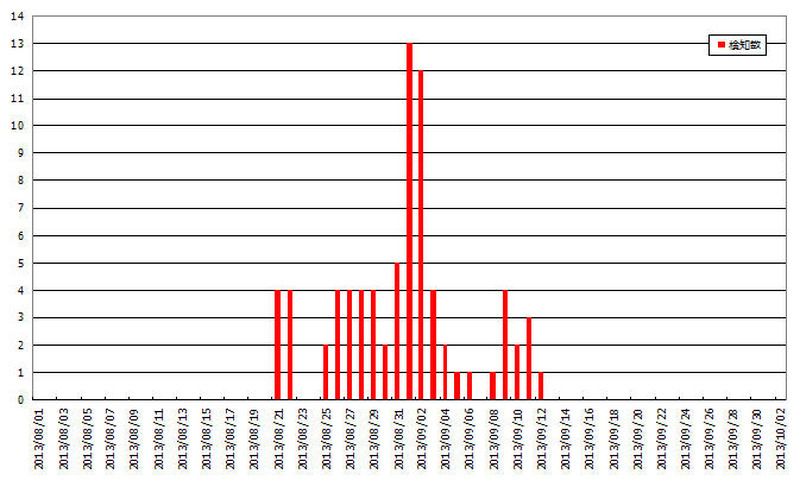

Tokyo SOCでのMevadeの感染行為の検知状況では、8月末から9月初めにかけてホストに感染させようとする通信が増加したが、9月13日以降は検知されていない。また、MevadeによるTorネットワークを利用した通信の検知状況では、9月13日以降に収束した感染行為と異なり、8月末から現在まで検知が続いている。このことから、マルウェアが駆除されずに活動していると考えられる。ホストから意図しないTor通信が発生している場合は、Mevadeに感染している恐れがあるとして注意を呼びかけている。

関連記事

この記事の写真

/