インシデント報告件数、ついに1万件を突破--JPCERT/CCレポート(JPCERT/CC)

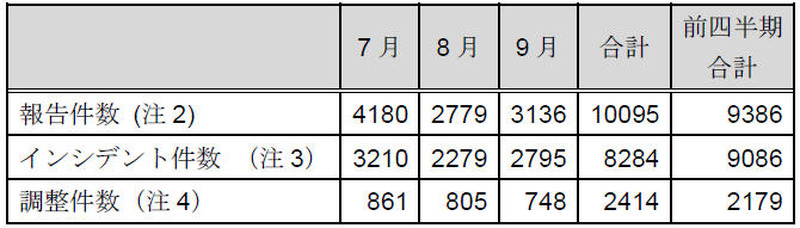

JPCERT/CCは、2013年7月1日から9月30日までの四半期における「インシデント報告対応レポート」および「活動概要」を公開した。

脆弱性と脅威

脅威動向

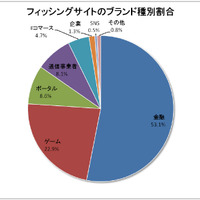

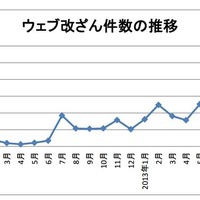

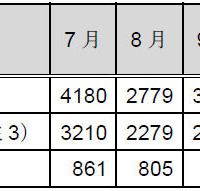

インシデントの内訳は「Webサイト改ざん(2,774件)」が全体の33.5%を占め、「スキャン」が2,659件で32.1%を占めた。「フィッシングサイト(469件)」は5.7%を占めている。フィッシングサイト全体では、金融機関のサイトを装ったものが53.1%、オンラインゲームサービスを装ったものが22.9%を占めている。装われた国内ブランドの中ではオンラインゲームサービスが、また海外ブランドの中では金融機関が、それぞれ最も多数を占めた。活動概要では、「本四半期におけるインシデント報告の件数が1万件を超過」「Androidセキュアコーディングルールを作成中」をトピックに挙げている。

関連記事

この記事の写真

/

![カテゴリ別インシデント件数]](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/7309.jpg)