不正なJPGファイルを正規サイトでも確認、独自の手法で自身を更新(トレンドマイクロ)

トレンドマイクロは、通常とは異なる手法で自身を更新する「SOGOMOT」および「MIRYAGO」ファミリの不正プログラムを確認したと同社ブログで発表した。

脆弱性と脅威

脅威動向

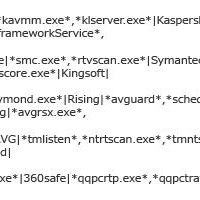

このJPEGファイルが暗号化されていたが、同社ではファイルのコンテンツを復号し解析することができた。解析結果から、コンテンツは「環境設定ファイル(タイプA)」「環境設定ファイル(タイプB)」「バイナリコンテンツ(DLLファイルまたは実行ファイル)」3つのグループに分けられた。環境設定ファイル(タイプA)は、これまでに確認された他の不正プログラムの環境設定ファイルと似ていたが、環境設定ファイル(タイプB)には各セキュリティ企業のセキュリティ対策製品のプロセス名のほかに、標的となったネットワーク内のホスト名の情報が含まれていた。

これらのJPEGファイルのほとんどは、アジア太平洋地域に位置するさまざまなWebサイトに組み込まれており、そのいくつかは正規のWebサイトであった。さらに同社では、復号した環境設定ファイルの情報を利用して、この不正プログラムによって送られたメールを取得することができた。メールには、「tplink2.bin」と名付けられた暗号化されたファイルが添付されており、ファイルには「感染PCのネットワーク上のホスト名、IPアドレス」「不正プログラムによってすでに接続されたJPEGファイルの一覧」「インストール済みのセキュリティ更新情報を含む、詳細なOSバージョン情報」が含まれていた。

関連記事

この記事の写真

/