ブートキットとして動作するAndroidトロイの木馬、世界で35万台が感染(Dr.WEB)

Dr.WEBは、Androidを狙った危険なトロイの木馬について注意喚起を発表した。

脆弱性と脅威

脅威動向

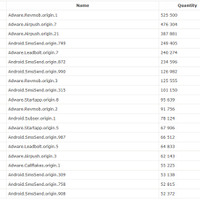

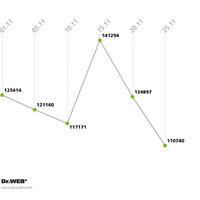

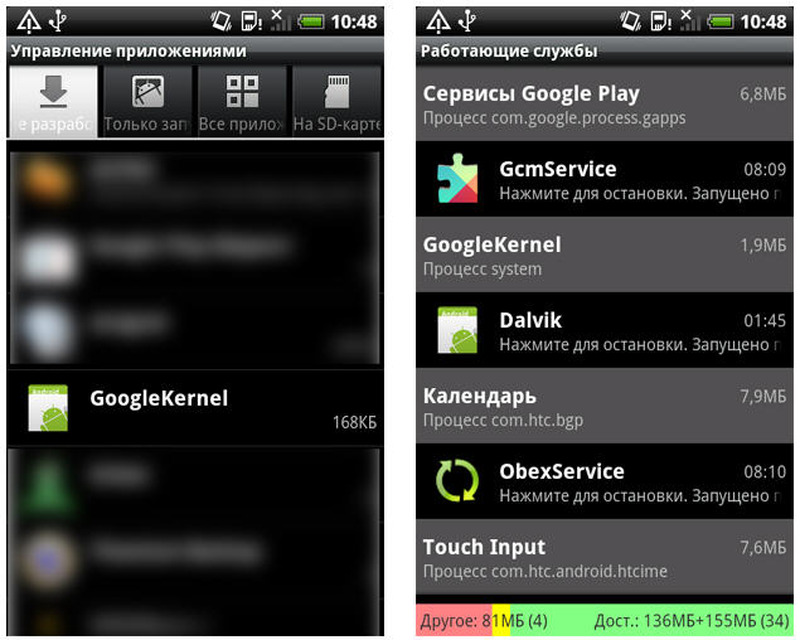

「Dr.Web Anti-virus」では「Android.Oldboot.1」として検出されるこのトロイの木馬は、コンポーネントのひとつをファイルシステムのブートセクター内に置き、OSコンポーネントを起動するためのinitスクリプトを改変するという手法を使っている。モバイルデバイスの起動後にインストールされたAndroid.Oldbootが削除された場合でも、コンポーネントimei_chkはメモリ内に残るため、デバイスが次に起動されると再びマルウェアをインストールしてシステムを感染させる。

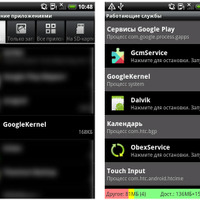

Android.Oldbootの一部は、Androidアプリケーションとしてインストールされてシステムサービスとして動作し、その後、libgooglekernel.soライブラリを使用してリモートサーバに接続し、さまざまなコマンド(特定のアプリケーションをダウンロード・インストール・削除するなど)を受け取る。

関連記事

この記事の写真

/