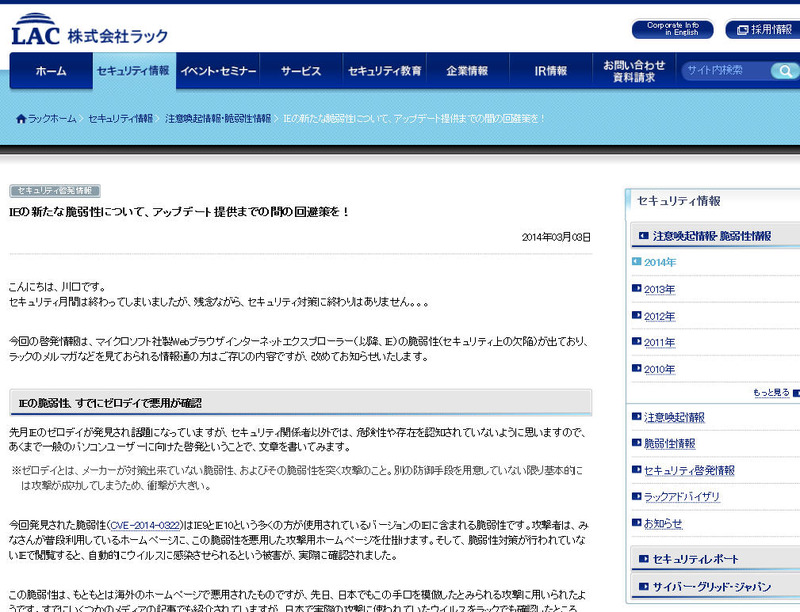

IEのゼロデイ脆弱性に注意、パッチ公開までの対策を呼びかけ(ラック)

ラックは、マイクロソフトが提供するWebブラウザ「Internet Explorer(IE)」の新たな脆弱性について注意喚起情報を発表した。

脆弱性と脅威

脅威動向

IEのゼロデイ脆弱性は昨年もあり(CVE-2013-3893)、やはり日本のホームページを悪用していたが、同社では攻撃者の狙いに違いがあると指摘している。昨年のIEゼロデイ攻撃は攻撃対象を日本の特定の組織に限定しており、被害者は少なくなる一方で被害の発覚が遅くなるという問題があった。一方で、今年のIEゼロデイ攻撃は海外で行われた攻撃が発端で、このときに使用された攻撃手口を日本向けに改造して今回の攻撃が行われたのではないかと推測している。前回は特定組織に潜入するサイバースパイが目的と推測できるが、今回はオンラインバンキングの口座情報を狙っており、以前とは目的も異なることから、攻撃者も以前とは異なるのではないかと推測している。

今回のゼロデイ脆弱性は国内でも被害報告があり、狙いがオンラインバンキングの情報ということで大変深刻な被害につながる可能性がある。しかし3月3日現在、マイクロソフトのセキュリティ更新プログラムの提供がされていないうえに、まだ本件に対する認知が広がっていないことが懸念される。同社では「インターネットエクスプローラー11を使用する」「EMETを使用する」「Fix IT を適用する」といった対策方法を実施するよう呼びかけている。

関連記事

この記事の写真

/