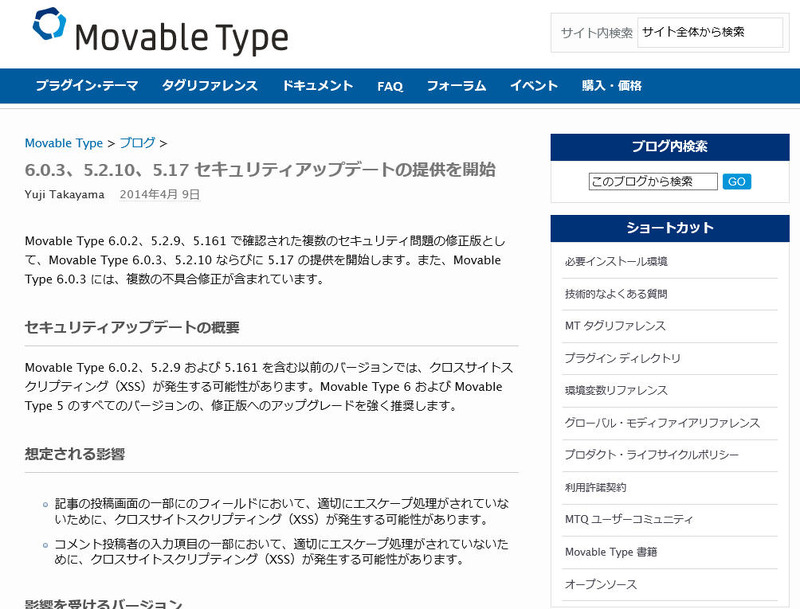

旧バージョンの「Movable Type」使用サイトの改ざん被害が多発(JPCERT/CC)

JPCERT/CCは、旧バージョンの「Movable Type」の利用に関する注意喚起を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

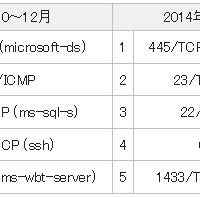

受領したWebサイトの改ざん事例のすべてが、脆弱性に起因するものであるとは確認できていないが、脆弱性を内在した状態で運用を行っている場合、攻撃者によって脆弱性を突かれ、Web改ざんなどの被害を受ける可能性がある。JPCERT/CCでは未然防止の観点から、Movable Type だけでなく、OSやその他のソフトウェアも含め、最新の状態にアップデートすることを勧めている。また、Webサーバの FTP/SSH のログを確認し、アクセス元 IP アドレス、アクセス日時などに不審な点がないか確認する、Web サイトで公開しているコンテンツに不正なプログラムが含まれていないこと、コンテンツが改ざんされていないことを確認するなどの対策を紹介している。

関連記事

この記事の写真

/