新たなアプローチ「ライブメモリ分析」により企業への標的型攻撃を検出

標的型攻撃の特徴と必要な対策を示し、従来のマルウェア対策ソリューションとは根本的に異なるアプローチで巧妙かつ高度な脅威の問題に対処する必要性を提案。それに対するRSAの回答として「RSA ECAT」を紹介。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

事実、最近明らかになった多数のハッキング事件では、著名なセキュリティ企業、政府の請負企業、Fortune 500にランクインする企業でさえも脆弱性を抱えていることが浮き彫りになった。

また標的型攻撃は、攻撃により侵害されたことに気づくまでに時間がかかる傾向にあり、対処にも苦労するという特徴がある。しかも、深刻な侵害を受けた企業は、ウイルス対策を筆頭に複数のセキュリティ製品による多層のセキュリティを導入していた。それにもかかわらず、効果的に攻撃を検出することができなかった。これは、従来のシグネチャベースのウイルス対策が限界にきていることを表している。

EMCジャパン株式会社 RSA事業本部 能村 文武氏による本寄稿記事は、技術資料を根拠に現在の脅威の特徴と必要な対策を示し、従来のマルウェア対策ソリューションとは根本的に異なるアプローチで巧妙かつ高度な脅威の問題に対処する必要性を提案。それに対するRSAの回答として「RSA ECAT(Enterprise Compromise Assessment Tool)」を紹介している。

技術資料「企業における高度なサイバー攻撃の脅威」

https://archives.netsecurity.ne.jp/a.p/118/

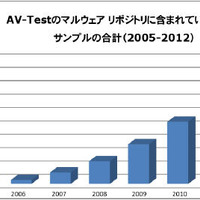

●ウイルスの拡大に追いつかないシグネチャ

セキュリティ対策の基本とされているウイルス対策ですが、従来のシグネチャを使用した対策は限界にきています。シグネチャは高度な専門能力を持つ人間によりウイルスごとに作成されますが、亜種が次々に登場する現在は追いつかない状況です。そのため、高度な専門能力を持つ人は感染範囲の最も広いマルウェアに集中する必要があり、範囲の狭いマルウェアは後回しになります。このような侵害範囲の狭いマルウェアこそが標的型攻撃なのです。

●RSAが提案する、新たなアプローチの脅威対策

RSAでは、従来のマルウェア対策ソリューションとは根本的に異なるアプローチで巧かつ高度な脅威の問題に対処する必要性を認識していました。企業はこの技術資料で述べているテクノロジーとアプローチにより、「自社のコンピュータは侵害を受けているのか、そうである場合、脅威の深刻さはどの程度なのか?」という質問に答えることができます。これらのテクノロジーこそ、世界各国の法人顧客と連携してきた経験が育んだ、「RSA ECAT(Enterprise Compromise Assessment Tool)」の基盤であり、RSAからの回答です。

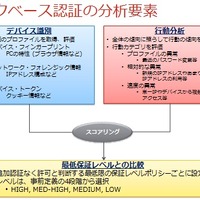

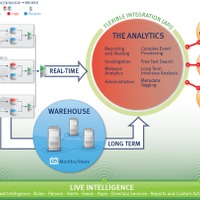

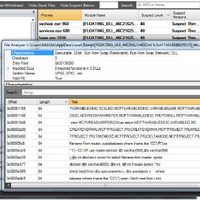

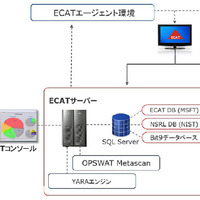

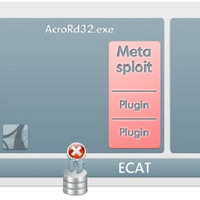

新たなアプローチの要は、「ライブメモリ分析」です。これは、コンピュータのメモリを分析することで、侵害の痕跡やマルウェアの動作を検出するエージェント ソフトウェアのプロセスとなります。疑わしいマルウェアやトラフィック パターンと既知のマルウェア シグネチャを照合するウイルス対策やIDSのアプローチとは対照的に、RSA ECATエージェントが実行するライブメモリ分析は、コンピュータのメモリ内で何が発生しているかを示す一元管理コンソールのビューをアナリストに提供し、マルウェアへの感染を迅速に明らかにします。

●「ライブメモリ分析」の特徴

ライブメモリ分析を搭載する「RSA ECAT」には、従来のアプローチにはない複数のメリットがあります。最も特徴的なのは、コンピュータのメモリ内にRSA ECATエージェントが存在することです。多くのマルウェア対策ソリューションは、コンピュータの内部および外部インタフェース(ネットワーク、ディスク、USB、ドライブ、メールなど)で機能し、マルウェアの阻止を試みます。しかし最近のマルウェアは、このような防御をくぐり抜けてペイロードをメモリ内にロードしてしまいます。しかし、そこにRSA ECATエージェントが存在するのです。

また、RSA ECATエージェントはエンドポイント上にあるので、コンピュータの使用場所を問わずネットワーク通信を監視できます。それは企業ネットワーク内にあるときはもちろん、自宅やWi-FiのホットスポットでノートPCを使用しているときの接続も監視します。これは、企業のネットワーク境界内に配置されているアプライアンス製品にはできないことです。さらに、アナリストの知識を拡充し、分析に必要なすべての情報にリモートでアクセスできるため、コストのかかる訪問や、ユーザやサーバのダウンタイムが不要です。

ネットワーク内の脅威を効果的に検出するには、本技術資料で説明しているテクノロジーのシームレスな統合と導入を行う体系的なアプローチが必要です。それを実践するのがまさに、「RSA ECAT」です。スキャンを行うエージェントはエンドポイント全体に導入可能で、中央のコンソールおよびサーバから管理できます。システムのメモリスキャンは自動または手動で実行でき、通常のメモリスキャンは4分から10分で完了します。これは、すべてのシステムと並行して実行できます。

疑わしいファイルの管理は、静的なシグネチャ分析、デジタル証明書の検証、既知の適切なハッシュ ルックアップ、環境の関連づけなどにより行います。本技術資料には、さらに具体的な内容について詳細に説明しています。

技術資料「企業における高度なサイバー攻撃の脅威」

https://archives.netsecurity.ne.jp/a.p/118/

《EMCジャパン株式会社 RSA事業本部 能村 文武》

関連記事

この記事の写真

/