国内の金融機関9社をターゲットとしたオンライン不正送金手口を検証(FFRI)

FFRIは、ワンタイムパスワードによる認証を突破し、ネットバンキング利用者の口座から不正送金を行うMITB攻撃マルウェアを入手し、解析・検証を実施した結果を発表した。

脆弱性と脅威

脅威動向

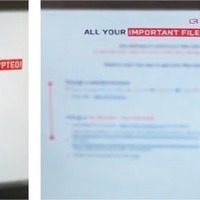

今回、同社が入手したMITB攻撃マルウェアを解析した結果、国内の主要銀行4行と信販会社5社の利用者を標的としていることが判明したため、実際に標的とされている銀行のアカウントで検証し、「FFRI Limosa」で防御できることを確認した。具体的には、FFRI Limosaによって保護されたWebブラウザの利用時にMITB攻撃マルウェアによるWebブラウザへの侵入を阻止し、FFRI Limosaが適用されていない状態で検証した際に表示されていたプログレスバーやワンタイムパスワードを要求する偽画面が表示されないことを確認している。

関連記事

この記事の写真

/