Amebaにてリスト型アカウントハッキングによる不正ログインを確認、被害IDは38,280件に(サイバーエージェント)

サイバーエージェントは23日、同社が運営する「Ameba」にて、「リスト型アカウントハッキング(リスト型攻撃)」による不正ログイン被害が発生したことを発表した。

インシデント・事故

インシデント・情報漏えい

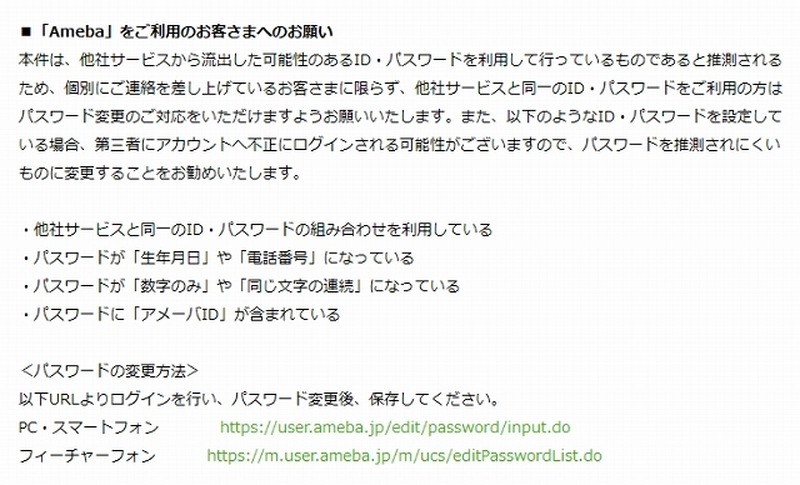

6月19日17時27分から6月23日8時36分にかけて、断続的に攻撃が発生。不正ログイン試行回数は2,293,543回、不正ログインされたID数は、38,280件となっている。

調査の結果、登録情報(ニックネームやメールアドレス、生年月日など)の改ざんや、仮想通貨「アメゴールド」「コイン」の不正利用は発生していないという。クレジットカード情報や、登録住所・電話番号などの個人情報の流出もないとのこと。

今回、不正ログインを受けた38,280件のアメーバIDについては、パスワードのリセットを実施。個別にメールで連絡を行った。電話での問い合わせは03-6758-2294まで(平日のみ10時~18時)。

Amebaも不正ログイン被害……38,280アメーバIDが被害

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/