ウォッチガード×ウェブセンスのURLフィルタリング対談(1)

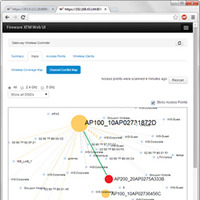

ウォッチガード・テクノロジー・ジャパン株式会社(ウォッチガード)が提供する「XTMシリーズ」は、セキュリティ対策に必要な機能をひとつのアプライアンスにまとめたUTMだ。

特集

特集

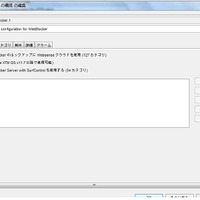

搭載する各機能は、最適な技術を組み合わせる「ベストオブブリード」の観点で選ばれており、標的型攻撃対策としてLastline社のクラウド型サンドボックスの機能を追加したことは記憶に新しい。

XTMシリーズでは、URLフィルタリング機能を提供する「Web Blocker」に、ウェブセンス社の技術を採用している。そこで今回、同社のマーケティングマネージャである堀江徹氏と、ウェブセンス・ジャパン株式会社のビジネスデベロップメントマネージャである川崎真氏に対談をお願いした。1回目となる今回は、最新の脅威情報やウォッチガードがウェブセンス社を選んだ理由などについて話を聞いた。

──まずはウェブセンスについて教えてください

──川崎氏

当社は、米国サンディエゴに本社を置くセキュリティベンダで、Webセキュリティ、メールセキュリティを本業としています。社員は約1,600名で専任のリサーチャーを100人以上擁しています。また、サンディエゴ、北京、ダブリンにセキュリティラボがあり、約9億のエンドポイントから毎日50億前後のページリクエストをスキャンして、Web上の脅威を24時間体制でチェックしています。その情報はThreat Seekerという脅威監視網に蓄積されて、ユーザがURLリンクをクリックした際には、バックグラウンドでそのURLをThreat Seekerに送ってチェックしています。

URLフィルタリングというと、業務に無関係なサイトへのアクセスを禁止するための対策という認識がいまだに大きいようです。しかしURLフィルタリングは、脅威の入口となる危険なサイトへのアクセスを制御することにも有効です。

──最新の脅威情報について、ウェブセンスではどう捉えていますか

──川崎氏

当社では、日々の解析によって得られた知見を「WEBSENSE脅威レポート」として公開しています。毎日数十億のWebページの中身を解析していると、標的型攻撃のトレンドもリアルタイムに把握することができます。たとえば、現在どの勢力が大規模なキャンペーンを仕掛けているか、どんなエクスプロイトキットが多く使用されているかなどを時系列でチェックできます。レポートはその集大成であり、最近公開された2014年版では、高度な攻撃や標的型攻撃はもはや例外的なものではなく、一般的な攻撃と捉えるべきであるとしています。

当社では標的型攻撃を「偵察」「誘導」「リダイレクト」「エクスプロイトキット」「ドロッパファイル」「C&C通信」「データ窃取」の7つの段階に分けて定義しており、これを「サイバーキルチェーン」と呼んでいます。標的型攻撃の一連の流れを理解して、各フェーズで止めることを目的とした考え方です。キルチェーンのどこかで止めれば標的型攻撃を回避できますが、フェーズが進むほど危険性がクリティカルになっていくので、より早い段階で止める必要があります。そこで、早期の段階で攻撃を止める有効な対策がURLフィルタリングなのです。

──堀江氏

「サイバーキルチェーン」という考え方は、当社のUTMでも対応が可能です。XTMには、「アンチウイルス」「URLフィルタリング」「アンチスパム」「IPS」「アプリケーション制御」「DLP」「標的型攻撃対策」による多層防御によって、サイバーキルチェーンを断ち切るための機能が実装されています。その中でもコンテンツフィルタリングの重要な機能の一つとしてウェブセンスの技術を搭載しているわけです。

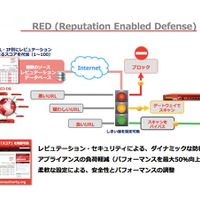

また、テクノロジーパートナーの技術に加え、当社の独自技術であるRED(レピュテーションイネーブルディフェンス)も同様に重要な役割を担っています。REDのクラウド上のデータベースは世界中100万台以上のウォッチガード製品から情報を収集し、リアルタイムにURLの信頼性を確認してXTMユーザに最新の情報を提供しています。REDでのレピュテーションセキュリティとウェブセンスのURLフィルタリングの組み合わせで、より強力なWebセキュリティを提供しているといえます。

──ウォッチガードがウェブセンスを選んだ理由は

──堀江氏

ベストオブブリード戦略においては搭載する技術パートナーを変更することもありますが、1996年の初期バージョンから一貫してURLフィルタリングにウェブセンスの技術を採用しています。過去にアンチスパム機能のパートナーを変更した事もありますが、現在もウェブセンスの技術を一貫して採用していることは、それだけ信頼性と技術レベルが高い事の証明といえます。

動作スキームとしては、ウォッチガード独自のレピュテーションセキュリティ技術とウェブセンスの相乗効果でコンテンツセキュリティを提供しています。具体的には、まずウォッチガードのレピュテーションセキュリティを通して、フィルタリングされなかったトラフィック(URL情報)をウェブセンスのエンジンにより分析する形になります。ユーザから見ると二重のセキュリティ機能で守られると同時にネットワークパフォーマンスへの影響を最小限にする仕組みとなっています。これにより、ユーザはより安心してサイトにアクセスする事ができます。

また、ウェブセンスのデータベースとの通信はバックグラウンドで実行されるため、ユーザがURLの更新状況などを意識することはありません。実際にXTMのWebBlockerをすり抜けたというインシデント情報が我々に報告されることは少ないのですが、URLフィルタリングで怪しいサイトへのアクセスを未然に止める事が出来たという声はパートナーから聞くことがあります。セキュリティ対策で一番活用度が高いのは入口部分ですが、そこにウェブセンスの技術が使用されていることは非常に心強いと思います。

──ありがとうございました

《吉澤 亨史》

関連記事

この記事の写真

/