トレードアイテムを餌にコミュニティーページを利用、ユーザーのSSFNファイルを乗っ取る手口はさらに巧妙化

今年に入ってから報告されているSteamにおけるフィッシング詐欺ですが、ユーザーのSSFNファイルを乗っ取る手口はさらに巧妙さを増してきていると、セキュリティーソフトウェアの研究者が警告しています。

脆弱性と脅威

脅威動向

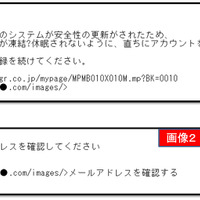

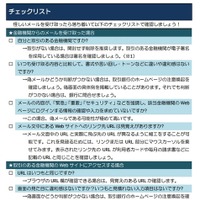

SSFNファイルとは、ユーザーがSteamアカウントにログインする際に、繰り返しのデバイス認証を不要とするためのものです。Steamは認識されていないデバイスからアカウントへログインを試みるとSteam Guardが起動し、登録メールアドレスへ自動送信されたセキュリティーコードの入力を求めます。従来のフィッシング詐欺の手口は、公式を装ったページでユーザー名とパスワードを入力させることで偽のSteam Guardウィンドウへ誘導。被害ユーザーにSSFNファイルのアップロードを要求するというものでした。

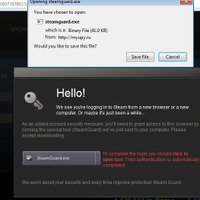

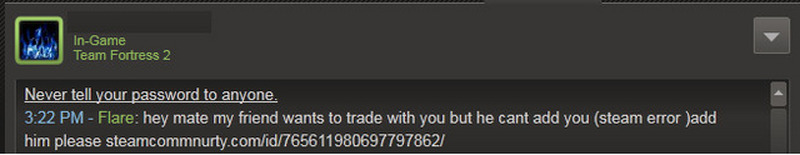

さらに巧妙になった最新の手口では、トレードアイテムを餌にコミュニティーページを利用するとのことです。既にセキュリティーを破られた被害アカウントからメッセージが送られ、興味をそそるような偽造Steamアイテム満載のフェイクアカウントで誘惑。食いついたユーザーを偽のログインページへ誘い込みます。従来の方法ではここでSSFNファイルを手動でアップロードさせていましたが、今回は本物そっくりのポップアップで偽Steam Guardをインストールさせるという手口です。

画像はIGNから

「このファイルを実行することが危険なのは言うまでもない」そう語るのは、Malwarebytesのアナリスト、Christopher Boyd氏。インストールした途端に.ruドメインのサイトへ繋がれ、スパイウェアがSteamフォルダーからSSFNファイルを抜き取るとのことです。この時点で乗っ取りは完了。被害者のSteamアカウントは完全に支配されてしまいます。同氏は、「被害にあったらサポートセンターに直行した方がいい」と警鐘を鳴らしています。

進化するSteamフィッシング詐欺、SSFNファイルを乗っ取る巧妙な手口に専門家が警告

《河合 律子》

関連記事

この記事の写真

/