クレジットカードの情報を盗む新たなAndroid向けトロイの木馬を確認(Dr.WEB)

Dr.WEBは、Google Play上で使用されるクレジットカードの情報を盗む新たなトロイの木馬が確認されたとして、Androidユーザに対し警告を発表した。

脆弱性と脅威

脅威動向

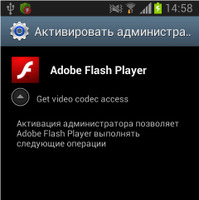

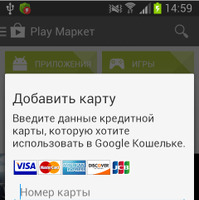

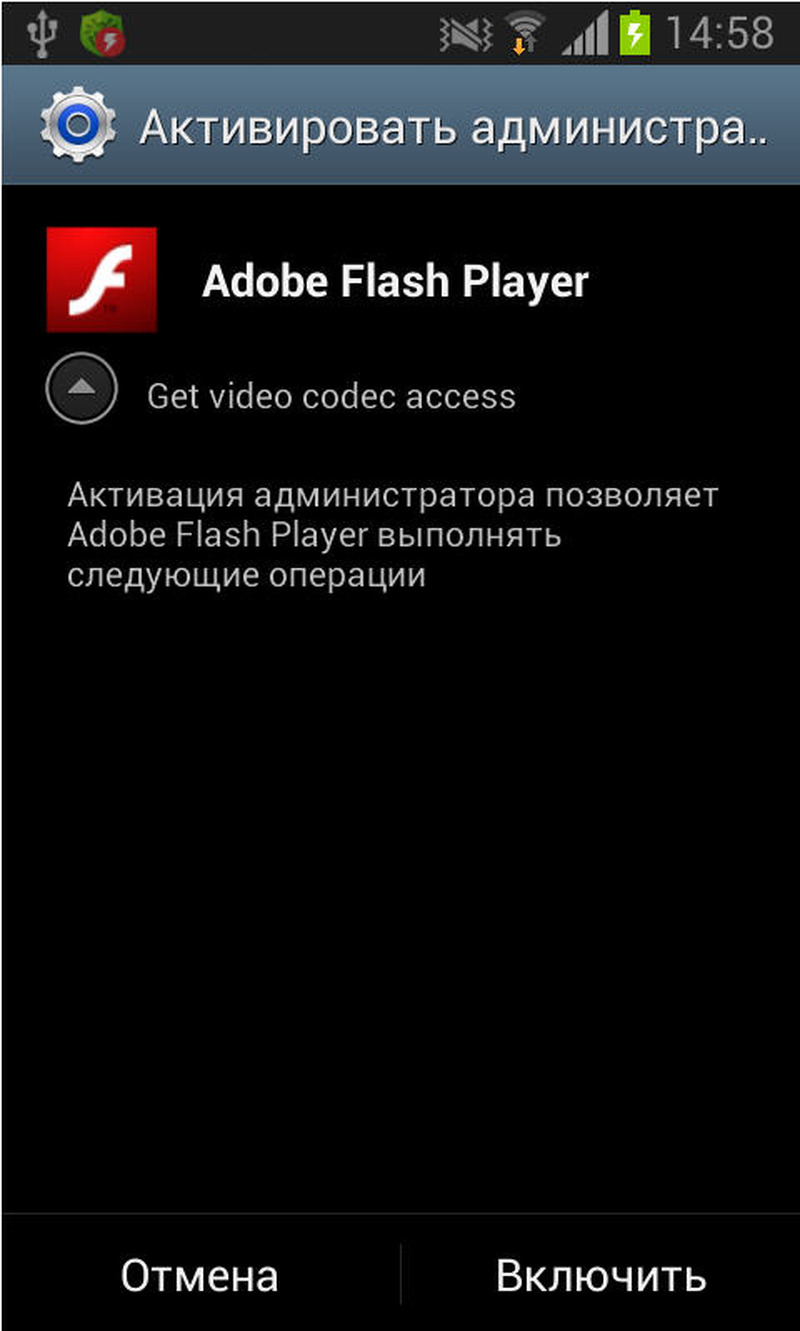

インストールされた後に起動されると、このトロイの木馬は管理者権限の取得を試みる。該当する要求画面が0.1秒ごとに表示され、ユーザはそれらを止めるために権限を与えざるを得なくなる。こうして、このマルウェアは削除される危険性から自身を保護する。また、クレジットカード情報を盗むためにGoogle Playアプリケーションウィンドウがアクティブであるかどうかを確認し、アクティブだった場合は、標準的なクレジットカード情報の入力フォームを表示させ、入力された情報は犯罪者のサーバへ送信される。

関連記事

この記事の写真

/