セキュリティ課題の解決には「資産を保護するための単一の戦略」が必要(チェック・ポイント)

チェック・ポイントは、同社の創業者であり会長兼CEOであるギル・シュエッド氏による「未来をセキュアに=Secure Your Future」を開催した。

研修・セミナー・カンファレンス

セミナー・イベント

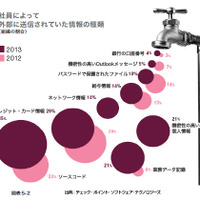

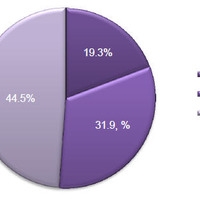

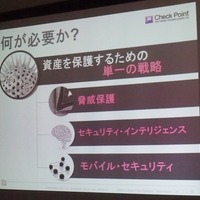

ギル氏は2014年のセキュリティ課題として、急増するマルウェアや長期間潜伏するボット、標的型攻撃など「増加する攻撃」、企業の情報をも保存している「モバイルが最大の弱点」、デバイスの増加による「多すぎるポイント製品」、経験や人材不足による「迅速な対応に課題」の4点を挙げた。この課題を解決するのに必要なことは「資産を保護するための単一の戦略」であり、その要素として「脅威保護」「セキュリティ・インテリジェンス」「モバイル・セキュリティ」の3つがあるとした。

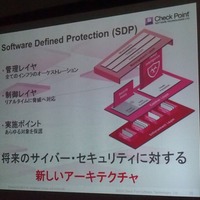

「単一の戦略」において有効なソリューションとして、ギル氏は同社が提供する新しいアーキテクチャ「Software Defined Protection(SDP)」を紹介した。SDPは「実施ポイント」「制御レイヤ」「管理レイヤ」の3つの層により構成され、将来のサイバーセキュリティに対応するアーキテクチャであるとした。実施ポイントはPCやゲートウェイなど、保護を行う部分であり、制御レイヤは、実施ポイントに対し実施内容を決定する最もインテリジェンスな部分となる。管理レイヤは管理者に視覚化した情報を提供する部分だ。

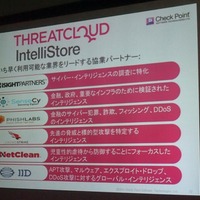

また、セキュリティ・インテリジェンスに対応する要素として、「ThreatCloud」により防御情報をリアルタイムにSoftware Bladesにアップデートされる点を強調した。これには「ThreatCloud IntelliStore」というサイバー・インテリジェンス・マーケットが含まれる。これは、複数のソースからユーザーがフィードを選択し、すべてのゲートウェイを保護するというもの。現時点では「iSIGHTPARTNERS」「SenseCy」「PHISHLABS」など6社が参画しており、今後もパートナーを増やしていくという。

モバイル・セキュリティでは、ビジネス情報を保護するために「モバイル端末での分離」と「ソースでのデータ暗号化」を行う。具体的に、エンド・トゥ・エンドでドキュメントを暗号化する「ドキュメント・セキュリティ」、各デバイスでのセキュアなコンテナ「Check Point Mobile」、モバイル内のトラフィックをクラウド内でスキャンする「クラウドにおけるセキュリティ実施」を挙げた。ギル氏はさらに、リリースしたばかりの最速モデル「61000」、データセンター向け「41000」を含む同社のセキュリティ・ゲートウェイ・アプライアンスのラインアップも紹介した。

関連記事

この記事の写真

/