「IptabLes」および「IptabLex」の大量感染に注意を呼びかけ(アカマイ)

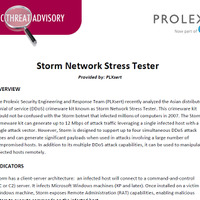

アカマイは、同社のPLXsertを通して、新しい「サイバーセキュリティThreat Advisory(脅威アドバイザリ)」を発行したと発表した。このアドバイザリは、Linuxシステム上でのIptabLesおよびIptabLex感染の高リスクな脅威について企業に警告を発するもの。

脆弱性と脅威

脅威動向

IptabLesおよびIptabLexの大量感染は、主としてApache Struts、Tomcat、およびElasticsearchの脆弱性を悪用した多数のLinuxベースのWebサーバの侵害によって促進されたと思われるとしている。攻撃者はメンテナンスされていないサーバ上でLinuxの脆弱性を使用してアクセス権を手に入れ、権限を昇格してマシンのリモート制御を可能にした後、悪質なコードをシステムに混入させて実行すつ。その結果、攻撃者はシステムをDDoSボットネットの一部としてリモートから制御できるようになる。

感染後の特徴として、/bootディレクトリ内の.IptabLesまたは.IptabLexという名前のペイロードがある。これらのスクリプトファイルは、リブート時に.IptabLesバイナリを実行する。このマルウェアは自己アップデート機能も内蔵しており、感染したシステムはリモートホストに接続してファイルをダウンロードする。ラボ環境において、感染したシステムはアジアに位置する2つのIPアドレスへの接続を試みたという。

関連記事

この記事の写真

/