【S4xJapanレポート】謎のマルウェア Havex RAT は第2の Stuxnet か?

Havexは、ICS(Industrial Control System:産業制御システム)を狙ったマルウェアであるが、その目的や背景などがはっきりせず、さまざまな機関が調査・解析を行っているところだ。

研修・セミナー・カンファレンス

セミナー・イベント

15日の第1セッションは、「Havex: A Deep Dive」と題されたこの夏に発見された「Havex」に関する詳細分析レポートのプレゼンテーションだった。Havexは、ICS(Industrial Control System:産業制御システム)を狙ったマルウェアであるが、その目的や背景などがはっきりせず、さまざまな機関が調査・解析を行っているところだ。そして、ICSを狙っていることや、このあと解説するいくつかの特徴などから第2のStuxnetだ(あるいは、それに匹敵する脅威の可能性がある)として注目されているマルウェアでもある。

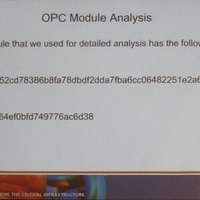

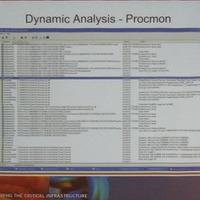

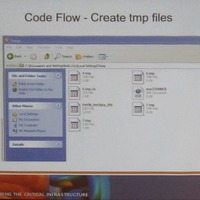

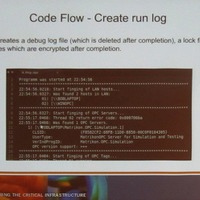

発表を行ったのはデジタルボンドラボでHavexの解析を行っているコリー・スエン氏だ。スエン氏はまず

「Havexは、だれが作ったのか、どんな目的があるのか、標的は誰なのかなど全体像がまだ解明されていないが、Stuxnetとは違ったICSが標的となっていると思われる。また、DragonflyまたはCrouching Yetiという名前のICSを狙ったAPT攻撃の一部と見られているが、検体のコード解析をしてもドメインや位置など国・地理に関する情報が少なく、出自が不明な特徴がある。そして侵入方法は、ソフトウェアのインストーラーにトロイの木馬を仕掛ける方法、スピアフィッシングによる侵入、汚染させた業界ポータルサイト経由の侵入(水飲み場型攻撃)の3つあり、どれもゼロデイ攻撃ではなく既知の脆弱性を利用しているの特徴だ。既知の脆弱性を利用しているものの広範囲に汚染が確認されている。」

と、Havexの特徴をまとめた。同社の分析では…

※本記事はScan有料版に全文を掲載しました

《中尾 真二》

関連記事

-

米国当局がStuxnetは米国とイスラエルの共同作戦だったことを認める〜ああ、そうですか、でもどうして私たちに言うんですか大統領閣下?(The Register)

国際 -

Stuxnet の、よりステルス性の高い姉を紹介しよう:スーパーマルウェアがイランの核プラントを圧力鍋に放り込む~サイバー兵器 Mark I に関する新しい報告書(The Register)

国際 -

Kaspersky「Stuxnet はロシアの原子力発電所に伝染した」~状況が変わりつつあるイランへの攻撃、そこには意図せぬ別の被害者が(The Register)

国際 -

退役した 4 つ星将軍が Stuxnet の漏えいについて徹底調査されているとのレポート~マルウェアの暴露をめぐり元海兵隊員を取り調べ(The Register)

国際

この記事の写真

/