【S4xJapanレポート】 ICS システムの Google ― Shodan でわかる事実と企業での活用法

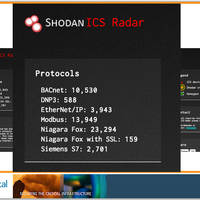

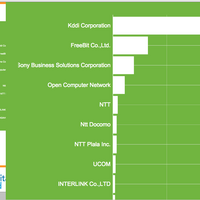

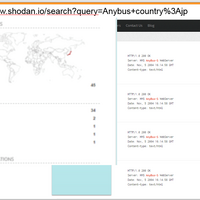

実際にどの程度の情報が手に入るのか。また日本の ICS デバイスどうなっているのか。ピーターソン氏は講演前に Shodan データベースを管理するジョン・マザリー氏や数名の研究者に協力を依頼、日本のインターネット接続されたICSの最新情報を入手した。

研修・セミナー・カンファレンス

セミナー・イベント

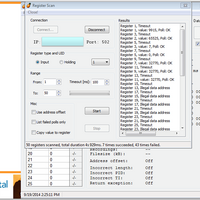

そのとき、インターネットに接続された PLC の検索に使用されたのが「Shodan」というデータベースであり、関連のレポートを出して注意喚起を行ったのが米デジタルボンド社である。

デジタルボンドのレポートや Shodan など研究プロジェクトは、「攻撃者を利するのではないか」「公開しなければわからない情報を危険に晒している」等、否定的にとらえる意見も存在する。しかし、Shodan がなくても攻撃者はインターネットから企業の制御システムの所在をかぎ分け侵入してくるだろう。問題や脅威はこのような取り組みを非難してもなくならないだろう。

では、制御システム所有企業、セキュリティベンダー、研究者や関連機関は Shodan や関連プロジェクトの情報をどのように扱うべきなのだろうか。デジタルボンドが10月に日本で開催したプライベートカンファレンス「S4xJapan」で、同社 CEO デール・ピーターソン氏が Shodan と日本のインターネット接続された機器に関する講演を行った。

その講演内容から業界は制御システムへの攻撃にどう向き合えばいいのかを明らかにしたい…

※本記事はScan有料版に全文を掲載します

《》

関連記事

この記事の写真

/