国内複数組織に対して「やり取り型」攻撃を確認(IPA)

IPA(情報処理推進機構)は21日、標的型サイバー攻撃の手口の1つ「やり取り型」攻撃が、8月から10月にかけて、国内複数組織に対して行われていたことを発表した。

脆弱性と脅威

脅威動向

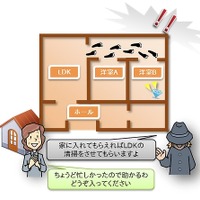

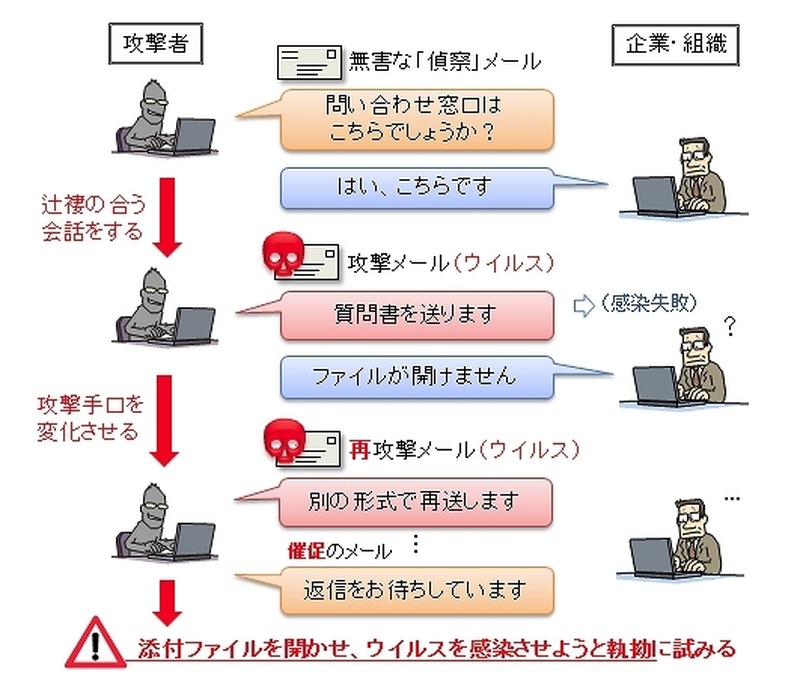

「やり取り型」攻撃とは、問い合わせメールなどを装った、無害な“偵察メール”の後、ウイルス付きのメールを送ってくるという攻撃手法だ。利用者のパソコンに遠隔操作を可能とするウイルスを感染させ、そのパソコンを起点に組織内部のネットワークへ侵入し、情報窃取などの諜報活動を行うことを目的としている。

攻撃メールの多くは、外部向け窓口部門などに対して送られ、窓口担当者とのメールでのやり取りを行う。その過程で、添付ファイル(ウイルス)を開封させ、受信者のパソコンへ感染させるべく、重ねてメールを送信してくる執拗さが特徴だという。

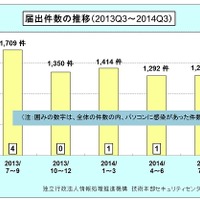

IPAでは、「やり取り型」の攻撃手口を2011年7月に最初に確認してから、2012年以降も断続的に発生していることを確認していた。特に、2012年7月から11月には、複数の国内組織に対する一連の「やり取り型」攻撃が発生している。一方で「やり取り型」攻撃は、この一年間、ほとんど確認されていなかった。今回8月から10月にかけ、再び、少なくとも国内の5つの組織に対し、同等の攻撃が計7件発生したであろうことを確認したとのこと。これを受け、今回注意喚起を行った。

なおメールの送信元IPアドレスは、2012年7月に確認されたものと一致しており、当時と同一の攻撃者(またはグループ)によるものと推測されている。

「やり取り型」サイバー攻撃が、さらに巧妙化……国内5組織で新たに確認

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/