標的型メール対策には、偽装を見抜く注意力が重要--四半期レポート(IPA)

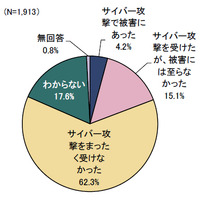

IPAは、2014年第4四半期(10月から12月)における「サイバー情報共有イニシアティブ(J-CSIP)運用状況」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

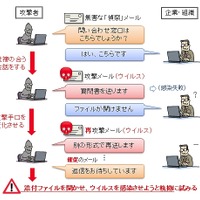

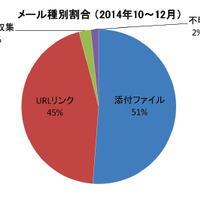

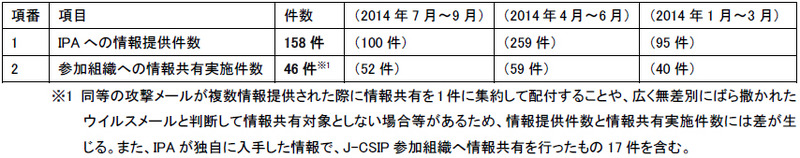

情報提供された不審なメールや添付ファイル等のウイルスについて、IPAが調査分析を行った結果、同四半期に提供された情報158件のうち、標的型攻撃メールとみなして統計対象としたものは121件であった。攻撃メールの種別は、前四半期で観測されなかった「URLリンク」が45%となり、時期による変化が大きいとしている。「添付ファイル」の割合は51%と前四半期の79%より減少しているが、件数では前四半期と同等となっている。

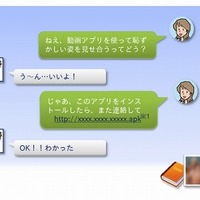

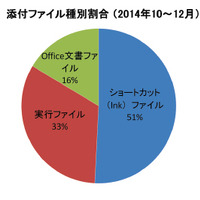

添付ファイル種別では、脆弱性の悪用をすることなくウイルスを感染させる「ショートカット(lnk)ファイル」と「実行ファイル」が84%を占めた。添付ファイルを開く前にファイルの種別を確認したり、アイコンや拡張子の偽装を見抜くことができれば、この攻撃は必ず避けることができる。攻撃の手口(偽装の手口)について、職員一人一人への一層の注意の徹底が望ましいとしている。

関連記事

この記事の写真

/