なぜ中小企業における不正送金被害が続出しているのか 第3回「建設・製造・医療・介護業界の例」

今回は実際に被害を受けているケースや、相談を受けているケースを業種ごとに4事例(建設・住宅業界、製造業界、医療業界、介護福祉業界)ご紹介します。業界別に内容を明記しております。

特集

コラム

今回は実際に被害を受けているケースや、相談を受けているケースを業種ごとに4事例(建設・住宅業界、製造業界、医療業界、介護福祉業界)ご紹介します。業界別に内容を明記しておりますが、業界以外の方も参考になると思うので、是非参考にしてください。

尚、今回の事例はすべて中小企業で起きていることです。

●建設・住宅業界

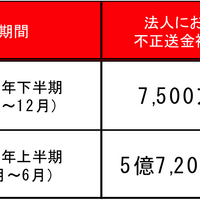

インターネットバンキングの不正送金被害により、数千万単位で被害に遭遇し、被害金が返還されない例。

インターネットバンキングを利用したお金のやり取りには十分に気をつけないといけません。とくに建設・不動産業は1回あたりの取引額が大きくなる傾向にあり、インターネットバンキングでの上限限度額を数千万~数億単位に設定している例も少なくありません。インターネットバンキングでの取引限度額を見直す、取引の際に利用する端末で不用意なネットサーフィン等をしない等、ルールを決めながらの取り扱いが必須です。

●製造業界

1.新製品の設計図情報が何者かに盗まれ、競合他社へ流出させてしまい、競合他社が商品を先行して出してしまった例。

2.取引先にウイルスに感染したメールを送付してしまい「次回同様のメールが送付された場合は取引を停止します」と警告を受けた例。

製造業界ではメーカーから1次下請け、2次下請けと多段階構造で仕事をやりとりしている場合が多く、メーカーから供給された図面情報や生産計画情報等、機密情報を中小企業の下請け部品メーカーが取り扱うケースが多いです。下請け部品メーカーではセキュリティ対策が十分に施されていない場合も多く、工場では機械を制御するパソコンがWindowsXPであったり、内部のネットワークにWindowsXPパソコンが残っているのも特徴です。

メーカーから中小企業に十分なセキュリティ対策を施すよう指示が下りるがそもそもの方法がわからなかったり、金銭的な問題で対応していないケースも多く、メーカーと下請けのセキュリティ対策が乖離している現状も。下請け企業が受けた攻撃がメーカー側で発覚し、取引停止リスクにまで発展するケースも出てきています。「重大な機密情報を取り扱っている」ことを改めて認識することが重要です。また、内部からの持ち出しによる情報漏えいに加え、最近では外部からの攻撃による情報流出リスクが高まっています。具体的手口を知ることが、情報被害に遭わないための第一歩です。

●医療業界

1.看護士が、その病院に通院しているスポーツ選手のカルテ情報を覗き、Twitterで興奮しながら伝え、情報が流出、拡散してしまった例。

2.パソコンの不調で情報システム管理者が呼ばれると、医師のパソコンに怪しいソフトがダウンロードされており、明らかにパソコンの挙動がおかしいのだが、医師の権威が高いため誰も注意できない。今は情報流出などの問題は起こっていないが、すでに情報が漏洩しているのではないか?と恐怖心を抱いている例。

医療業界は言わずと知れた個人情報の宝庫であり、情報が漏洩すると被害が甚大になる業種の一つです。

電子カルテ化により、他人には知られたくない、特定個人の「身体情報」「治療履歴」「血縁間での病気傾向」等がデータとして蓄積されています。気をつけないといけない機密情報を多く保有しているのですが、現場がパソコン関係に疎く、情報管理をシステム会社に丸投げしていたり、情報の取り扱いに注意を払わず、従業員全員が機密情報を閲覧できてしまうケースも見受けられます。事例のようにTwitterに投稿してしまった看護士は論外ですが、個人がネット上に情報を簡単に公開することができる時代であることを認識した上で、情報公開範囲のルール決めや、ITリテラシーを向上させるための教育を繰り返し実施する必要があります。

医師の権威が高いため、院内で誰も注意することができないケースも見受けられます。直接注意をすることが難しいのであれば、院内で発生している問題を明文化し、回覧して注意喚起を促すなど、「気づき」を促す仕組みを作ることが重要になります。これには院長等が主導で取り組む必要があります。

昨年(2014年)、米国で医療情報を狙ったサイバーテロが多発しました。1件あたりの個人情報が高値で売買されるためです。日本では被害事例として報告されていませんが、2015年以降このような被害が日本でも発生する可能性が十分にあり得ます。情報の重要性・機密性・秘匿性に関してはとくに注意をしている業界ですが、引き続きもっとも注意が必要であることは間違いありません。

●介護福祉業界

1.知的障がいを持っている入居者がアダルトサイトへ行ってしまって、10万円の請求を受けた。使ったものは仕方がないとサイト運営者に支払い、支払った分は、入居者の家族に請求した例。

2.自宅で名簿の整理をしようと、USBメモリに入居者情報を入れて持ち帰ったが紛失してしまった。入居者情報だけではなく、 家族の名前や家族構成、特徴などを明記していた。警察には紛失届けを出したが、今もなお見つかっていない例。

介護福祉業界も医療業界と同様に、個人情報の宝庫です。

入居者(高齢者・障がい者)のご家族の方には、入居させている事実を知られたくない方もいるほど、デリケートな情報を扱っています。

例1.のように、入居者が問題を起こし、家族に迷惑をかけてしまう可能性は今後も十分にあり得ます。そのため、とりわけ重要な情報を扱っていることを認識しないといけません。一方、個人情報などの漏洩問題は、一向になくなる気配はありません。USBメモリなどに保存したまま紛失させてしまうケースが最も多いのですが、「自分は大丈夫だろう」と思い込んでいるためです。考え方の根底にあるのは「情報の価値」に対する理解の低さです。ITリテラシーそのものをあげる取り組みが必須です。

介護業界のもう一つの特徴として気をつけなくてはいけない点があります。2014年11月より、介護保険の請求がインターネットで請求することが可能になりました。便利である一方で、介護保険を狙ったサイバー攻撃が起こる可能性もあります。たとえば、インターネットバンキングと同様に、介護請求を行うPC端末は、「介護請求専用機」とし、電子メールを使わないようにたり、ネットサーフィンを行わないようにする等、使い方に注意が必要です。

今回の4つの事例を整理すると

・外部からの攻撃による情報流出や金銭搾取

・内部におけるミスや産業スパイ的な要素で発生した情報流出

・不注意による情報喪失

・ITリテラシーが低いことに起因するウィルス拡散、情報拡散、金銭リスク

にまとめられます。

以上、4つの業種事例を紹介しましたが、これはほんの一例です。

身に覚えのあることが一つでもあるようでしたら、今からでも改善し、対策を練ることを心よりおすすめします。

《船井総合研究所 経営コンサルタント 那須 慎二 / 技術監修 ウォッチガード・テクノロジー・ジャパン》

関連記事

この記事の写真

/