[Security Days 2015 インタビュー] 改ざん検知+脆弱性管理=予知的防御 (トリップワイヤ・ジャパン)

「エンドポイントセキュリティの重要性が改めて認識されています。一台の感染端末を起点として伝播を広げる、高度な攻撃を止められないからです。変更を検知し、修復を促すトリップワイヤのソリューションの役割にも新しい光が当たっていると思います。」

研修・セミナー・カンファレンス

セミナー・イベント

「グローバル企業の次世代型リスクマネジメント」をテーマに、US本社からバイスプレジデントが来日し講演を行うトリップワイヤ・ジャパン株式会社を訪ね、同社代表取締役社長である杉山 富治郎 氏、営業本部 営業推進部部長 小野 文豊 氏に、最新の脅威動向や同社のソリューション、セッションの見どころなどについて話を聞いた。

――昨年は、日本でも US でも大規模な情報漏えいが発生し、サイバーセキュリティ基本法が成立するなどの動きがありました。トリップワイヤは、こうした流れをどう捉えていますか。

杉山氏

当社は、「見えない脅威」、水面下をヒタヒタとやってくる脅威に立ち向かうことに注力している企業です。昨年も脆弱性を突いて多くの改ざん被害が発生し、大規模なインシデントが多数起こっています。一方で、日本の大きな会社の中でセキュリティを担当している人は、何も起きないことが当たり前で、ひとたび被害が起きると責められてしまう損な立場です。逆に、サイバー攻撃者は、世界中のあらゆるところを狙おうと、ある意味モチベーションにあふれています。攻める側と守る側でモチベーションに差がありすぎる状況です。トリップワイヤはそこを先回りして、脅威を水面下のうちに捉えるソリューションを提供しています。努力が報われるセキュリティ対策を目指しています。

――具体的に「水面下で捉える」方法を教えて下さい。

杉山氏

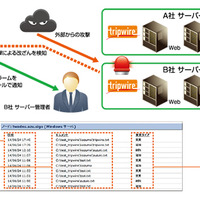

トリップワイヤは1997年に設立されて以降、ずっと Web 改ざん検知のソリューションを提供していました。最初は「Tripwire For Server」という単体の製品で、エージェントを入れることでサーバ内の改ざんを検知するというものでした。2005年にはコンソールサーバを用意することで、エージェントを入れた複数台のサーバの改ざん検知を可能にしたエンタープライズ版「Tripwaire Enterprise」を発売し、サーバだけでなくネットワークデバイス、データベース、ActiveDirectory、仮想環境、サーバ以外のすべてのオープンプラットフォーム環境をカバーできるようになりました。

――2013年に、脆弱性管理製品である nCircle を買収しましたね。nCircle はトリップワイヤをどう変えましたか。

杉山氏

nCircle の買収で、IP アドレス単位ですべての脆弱性を大規模環境で管理できるようになり、システム設定とモニタリングによる変更・改ざん検知の製品に進化しました。日本ではこのほか、脆弱性管理をアプライアンス製品で提供する「IP360」、クラウドで提供する「PureCloud」も提供しています。

米Tripwireではこのほか、セキュリティ情報を管理する「LOG CENTER」、サードパーティとの統制およびメタデータ連携を行う「CCS:サイバーセキュリティ協議会」を提供していますが、これらも順次、日本市場に投入していく予定です。

――主要顧客層を教えて下さい。

杉山氏

大手の金融系、中央官庁すべて、大手Webサービス系などが中心で、製造系は少ない状況です。日本国内では1,000社、ワールドワイドでは9,000社の導入実績があります。トリップワイヤは「SCM:Security Configuration Management」ソリューションを提供しており、この中でコンプライアンス準拠を保証しています。たとえばクレジットカードのセキュリティ基準である PCI DSS をはじめ、J-SOX 、米国では NERC(北米電力信頼性協議会)や CIS(Center for Internet Security)といったポリシーに適合しています。この点も大手のお客様に選ばれるポイントになっていると思います。

――トリップワイヤは脆弱性を独自に評価していますね。どのようなロジックですか。

小野氏

研究チームである VERT(Vulnerability and Exposure Research Team)が中心となって、CVSS のスコアをベースに、さまざまな視点を加味して数値化しています。数値化の範囲は 0 ~ 50,000 まで、現在8万件近くの情報を持っています。脆弱性の危険度を数値化、定量化して見える化していることがポイントです。また、同じ脆弱性でも週に一回の頻度で再評価されます。

最近では、脆弱性の悪用はあくまで突破口であり、そこを起点に伝搬しながら被害を拡大していく傾向にありますので、相関関係についても分析を進めてスコアに反映しています。そういった伝搬していく途中の経路を可視化していくソリューションも考えています。それをトリップワイヤの既存の強みである変更検知、改ざん検知の二本柱と組み合わせることで、予知的にサイバー攻撃に備えるのです。

近年、エンドポイントセキュリティの重要性が改めて認識されています。これまでのように、入口と重要サーバだけを守る方法では、一台の感染端末を起点として、少しずつ回り込みながら伝播を広げる、高度な攻撃を止められないからです。エンドポイントセキュリティへの回帰によって、マルウェアの疑いがある変更を検知しアラートを出して、修復を促すトリップワイヤのソリューションの役割にも新しい光が当たっていると思います。水際で防ぐと同時に、入られること前提の時代だからこそ、いかにそれを早く検知して根本的な原因を察知して対策できるかがカギになるからです。

あらゆるソリューションを提供するセキュリティの総合デパートのようなベンダさんに比べて、当社は、トレンドになっているものにフォーカスを当て、コンパクトで最適な、問題をピンポイントで解決できるソリューションを提供していきます。

――Security Days 2015 でのセッションやブースについて教えてください。

杉山氏

ブースでは、主力の「Tripwaire Enterprise」と「IP360」のふたつを中心にご紹介します。また、トリップワイヤは、サードパーティと連携してマルウェアの正体を突き止めたり、脅威を止めるといった「スレットインテリジェンス」という取り組みをしており、日本ではまだ提供されていませんが、こういった連携ソリューションもお見せしたいと考えています。

――ありがとうございました。

関連記事

この記事の写真

/