サーバ管理者のミスで顧客情報が漏えい、パスワード情報も暗号化せず(テレワークコミュニケーションズ)

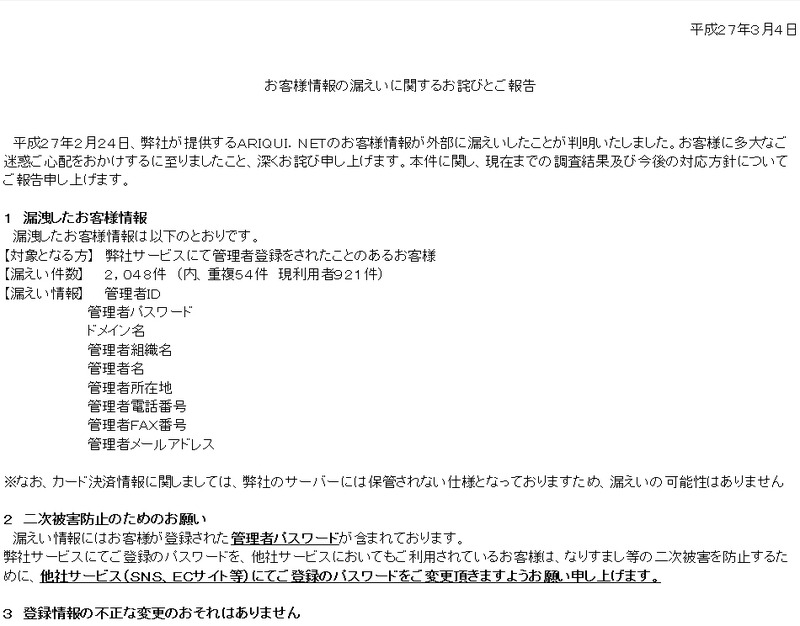

テレワークコミュニケーションズは、同社が提供する「ARIQUI.NET」の顧客情報が外部に漏えいしたことが判明したと発表した。

インシデント・事故

インシデント・情報漏えい

外部からアクセス可能な状態にあった管理者用画面に対して、2月24日2時40分頃、特定のIPアドレスから脆弱性スキャンに類似した集中的なアクセスがあり、その中で、登録されている顧客情報を全件取得するコマンドが実行され、同情報が取得された。漏えい件数は2,048件(重複54件、現利用者921件)で、同サービスの利用登録をした顧客の「管理者ID」「管理者パスワード」「ドメイン名」「管理者組織名」「管理者名」「管理者所在地」「管理者電話番号」「管理者FAX番号」「管理者メールアドレス」が漏えいした。また、パスワード情報についても暗号化処理を施すことなくサーバ内に保管されていたことから、前記コマンドにより他の情報とあわせて取得されたという。

関連記事

この記事の写真

/