SHODANを攻撃対象の探索に悪用できる可能性を示唆、対策方法を紹介(JPCERT/CC)

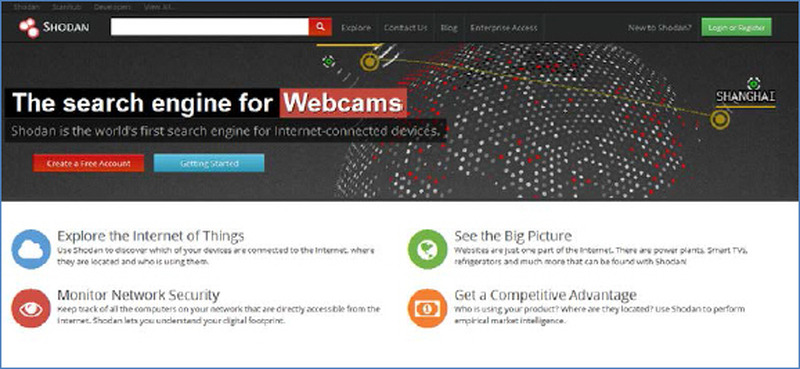

JPCERT/CCは、「SHODANを悪用した攻撃に備えて -制御システム編-」と題した資料を公開した。

脆弱性と脅威

脅威動向

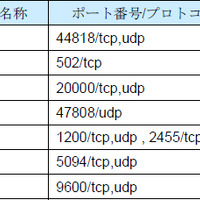

またSHODANは、ルータやスイッチ、複合機、ビル管理システム、Webカメラ、NAS、ネットワーク家電、制御システムなどについても、特定のプロトコルのポート番号を指定して検索することで、そのプロトコルをサポートする世界中の機器をリストアップできる。SHODANはインターネット全域に対して探索を行いデータを収集しているため、インターネットからアクセス可能な状態で設置されている機器は、設置した者の意図にかかわらずSHODANのデータベースに登録されている可能性がある。資料では、このシステムを攻撃対象の探索にも悪用できるとして、その攻撃手法や対策情報について紹介している。

関連記事

この記事の写真

/