標的型攻撃で使用される遠隔操作ウイルス「Emdivi」の検出が過去最高に(ラック)

ラックは、「水面下で侵攻するサイバースパイ活動急増に関する注意喚起」を発表した。

脆弱性と脅威

脅威動向

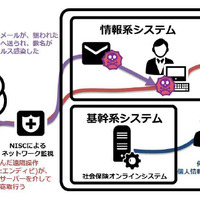

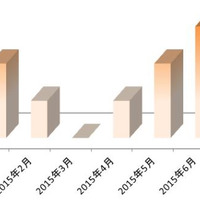

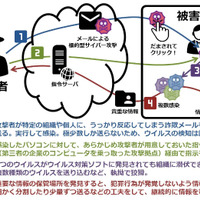

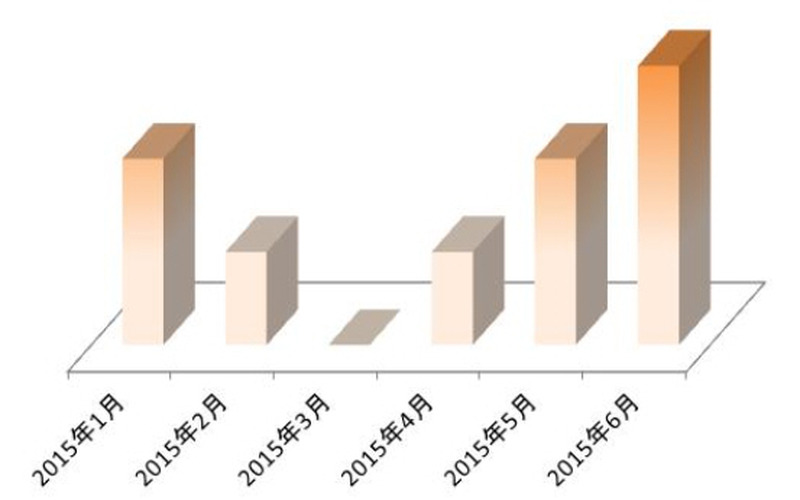

実際に調査を行った結果、遠隔操作ウイルス「Emdivi」が企業の社内ネットワークで動いていたとみられるケースもあったという。これらの感染被害は昨年末より徐々に増えており、この6月には過去最高となった。そのほとんどが昨年末のタイミングで感染していることから、日本国内に「Emdivi」に感染していながらまだ気付いていない企業が多く存在している可能性を指摘している。標的型サイバー攻撃への対策は、日常的な水際作戦と、感染発覚時(公的機関からの指摘を含む水際突破を確認できた時)の封じ込め作戦が基本となるが、そのためには組織や関係者の英知を総動員しなければならないとしている。

関連記事

この記事の写真

/