BIND 9.1.0以降のすべてのバージョンが影響を受ける脆弱性(JPRS)

JPRSは、BIND 9.xの脆弱性(DNSサービスの停止)について緊急の注意喚起を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

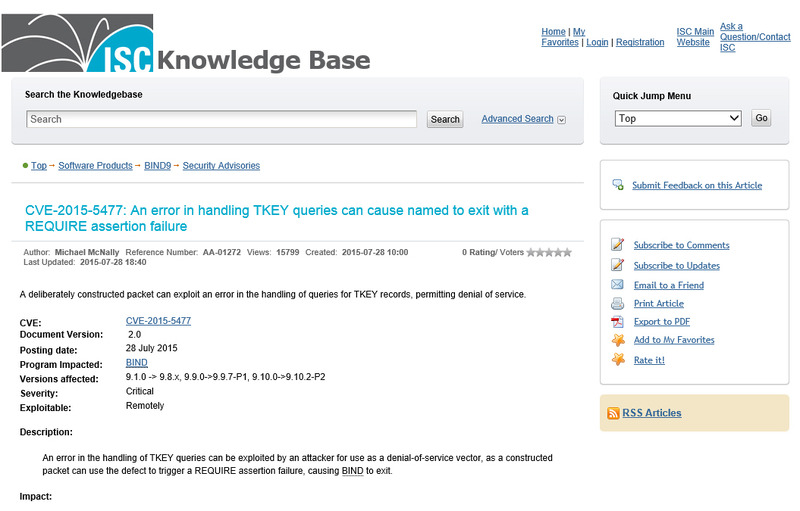

本脆弱性は、TKEYリソースレコード(RR)の取り扱いの不具合が原因で、TKEY RRに対する特別に作成された問い合わせにより、namedが異常終了を起こす障害が発生するというもの。これにより、DNSサービスの停止が発生する可能性がある。また、攻撃はリモートからも行える。JPRSでは解決策として、本脆弱性を修正したパッチバージョン(BIND 9.10.2-P3/9.9.7-P2)への更新、あるいは各ディストリビューションベンダからリリースされる更新の適用を、速やかに実施することを挙げている。ただし、ISCでは9.8以前の系列のBIND 9のサポートを終了している。

関連記事

この記事の写真

/