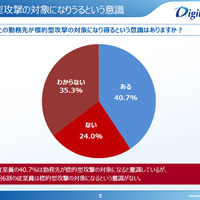

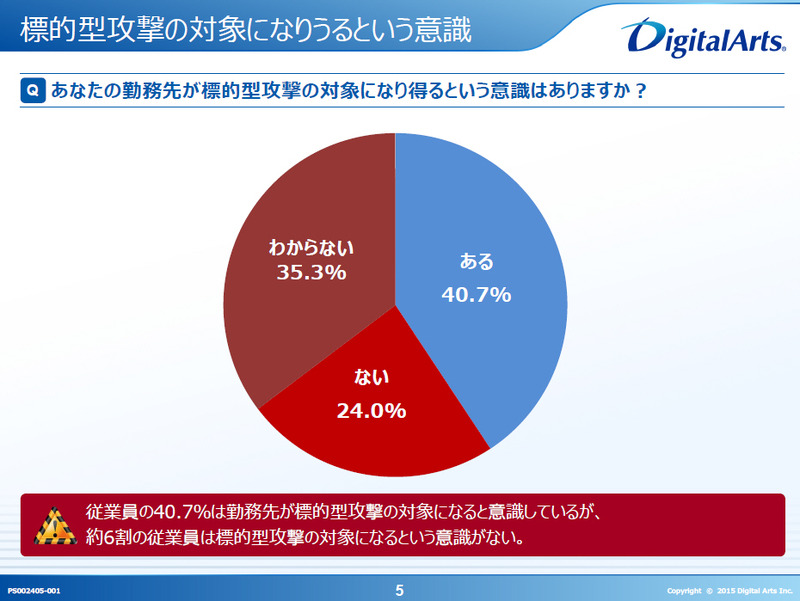

標的型攻撃を理解している従業員は半数弱、1/4は「自社は標的にならない」(デジタルアーツ)

デジタルアーツは、「勤務先における標的型攻撃の意識・実態調査」の結果を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

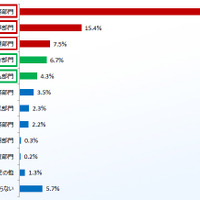

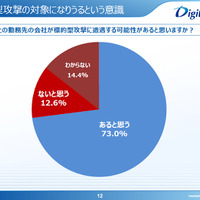

一方、情報システム管理者は、73.0%が勤務先が標的型攻撃に遭遇する可能性は「ある」と回答し、遭遇した場合には「顧客情報の漏えい」(61.0%)を致命的な想定被害として恐れ、被害後の対応として58.9%が「顧客への謝罪」を第一に考えていることがわかった。従業員への教育や情報発信としては、「メールでの注意喚起・情報発信」が57.7%と一番多く、「研修会・勉強会で直接レクチャー」が続いた。ただし、社内研修受講経験を「受けたことはない」と回答した従業員は58.0%となっている。

関連記事

この記事の写真

/