個人情報保護法の改正による「匿名加工情報」とは(デロイト トーマツ リスクサービス)

デロイト トーマツ リスクサービスは、同社サイバーセキュリティ研究所による記者勉強会「改正個人情報保護法 ~企業の実務に及ぶ影響~」を開催した。

製品・サービス・業界動向

業界動向

同研究所の主任研究員である大場敏行氏は、「ビッグデータと匿名加工情報について」と題した発表を行った。大場氏は、個人情報保護法の改正によって、個人情報の定義が見直されたことを指摘。個人を特定できる情報として指紋データや顔認識データ、パスポート番号、免許証番号などが具体的に明記されたほか、他の情報と容易に照合することで個人を特定できる情報として、個人情報に紐付く移動履歴や購買履歴が加えられた。

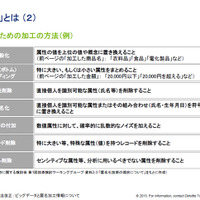

この「個人情報に紐付く移動履歴や購買履歴」はかなり詳細で、移動履歴の位置情報は秒単位で記録されるため、たとえば東京では30メートル四方で位置の特定が可能になる。また購買情報は店舗名やサイト名、購入した商品名まで記録されるため、特別な商品名の場合は個人を特定できる可能性がある。これらの情報を匿名化するには、移動履歴では時間を時単位にし、位置情報の秒単位を削る。また購買履歴では店舗名を実店舗かECサイトかの判別にとどめ、商品名を商品カテゴリに変更するといったことが必要になる。

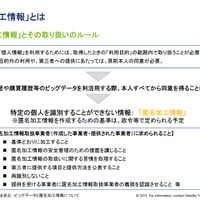

個人情報を利用するためには、取得した際の利用目的の範囲内で取り扱うことや、目的外利用や第三者へ提供する際には原則本人の同意が必要としている。しかし、移動履歴や購買履歴はビッグデータとして扱うことになるので、本人すべてから同意を得ることは困難である。ビッグデータの利活用のためには匿名加工情報に変換することになるが、その基準は政令等で定められる予定であるという。企業では、加工方法の策定や安全管理措置、苦情を受け付ける体制の整備などが必要になるとした。

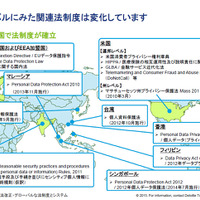

また、同研究所の主任研究員である北野晴人氏は、「個人情報保護法改正・グローバルな法制度とシステム」と題する発表を行った。グローバルでも個人情報に関する法制度は刻々と変化しているという。最近ではロシアが新しい法律を施行し、データを国外に出さない方針を打ち出した。これに従わないとネット接続を遮断されてしまうため、eBayがロシアに設備を置くなど対応を行った。

北野氏は最近の事例として、欧州司法裁判所から米国の公的機関に対してセーフハーバー無効の判決が出されたことを取り上げ、EUデータ保護指令では個人情報の域外持出しは保護措置が十分なレベルである場合を除き原則禁止されており、米国は「十分なレベル」ではないとされていることを説明した。ほかにもデータの域外移転の方法はあるが、いずれも厳しい条件を満たす必要がある。

一方、日本では改正24条により、「日本と同等の水準で個人情報が保護されている、と認められた国にある」あるいは「日本の個人情報取扱事業者と同じような個人情報保護の体制を整備している」のいずれかを満たせば、海外の第三者への個人情報の提供が可能になる。これは人事制度のグローバル化に対応した形だが、日本の企業もグローバルな人事システムを構築する必要がある。それが可能な国については、来年発表されるという。また、要配慮個人情報が新設されたことについても触れ、ストレスチェックも含まれる可能性があるとした。

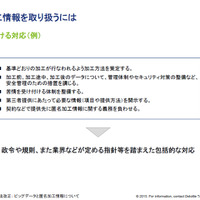

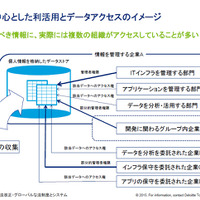

実際に情報を利活用する際には、企業が持つ保護するべき情報に複数の組織がアクセスしているケースが多いことから、アクセス権限の管理が重要であるとした。また、データベースを世界のどの地域に配置するかによって対応が変わるため、ビジネスの方向性とデータセンターの所在地の兼ね合いがポイントになるとした。

関連記事

この記事の写真

/