「必要な要素は揃っている」--F5がITセキュリティ市場に本腰(F5)

F5は、「ADCベンダーであるF5が語るセキュリティ」をテーマにメディアブリーフィングを開催した。

製品・サービス・業界動向

業界動向

近藤氏はまず、F5にセキュリティの認知がほとんどないとして、その要因には同社はキーワードが多くお客様視点が少ないことを挙げた。一方で近年、サイバーセキュリティは大きく変化しており、ビジネスリスクになってきたこと、多くの企業でセキュリティ予算を増額していること、統一連携されたソリューションが求められていること、インシデントや感染を前提とした考え方に変わってきたことなどを挙げた。

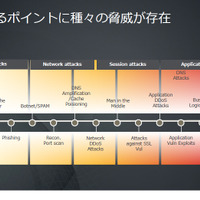

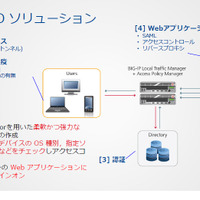

こうした状況の変化に対し、同社はセキュリティにおいてほとんどのエリアをカバーする商材があり、複雑化するサイバーセキュリティに対してお客様の抱える課題に答えていくとした。その理由として、同社の「Big-IP」は社内外を隔てるポイントに設置され、すべてのトラフィックをさばいていること、つまりあらゆるIn-Outのパケットを通しているわけで、その中身をチェックしたり、止めたりという処理が可能なため、セキュリティ対策やアクセス管理に対応できる。

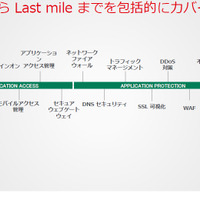

F5は、L4からL7までのネットワーク層をすべてカバーする従来のソリューションと、独自の視点や他社との連携により、ファーストマイルからラストマイルまでを包括的にカバーでき、不正送金対策にも対応できるとした。

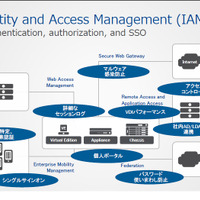

近藤氏はF5の強みを生かせるソリューションとして、アクセス管理を挙げた。アクセス管理は、働き方の変化やSaaSの活用、BYOD、Mac派の増加など観点が増え、また従業員、協力会社、顧客、管理者など想定される利用者属性も拡大しており、どのIDがどの権限でどこにアクセスしたかといった、アカウントベースでのアクセス管理が重要であるとした。そして、F5の「Identity and Access Management(IAM)ソリューション」を紹介した。

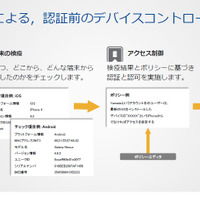

このソリューションにおける最大の特長として、近藤氏はSSOソリューションを挙げた。特徴的な機能は「端末検疫」で、OSのバージョンやウイルス対策の有無、ジェイルブレイクやROOT化などを「ARM」で行えるため、ログオンする前のチェックが可能になっている。ポリシーが豊富に用意されているため、リスクベースのアクセスコントロールのニーズに対応する。多要素認証も可能だ。特に、クライアント証明書を利用した二要素認証と、クライアント証明書内のIDを埋め込むことにより、なりすましのリスクを低減できる。

また、自社でWebサービスを運用している場合には、SSOのためのSAML認証対応がポイントとなる。サービス自体にSAMLをハンドリングするコードを実装することは非常に大変で、対応が難しい。しかし、この問題もBIG-IPによって解決できるとした。こういったセキュリティ機能は、すでに導入されているBIG-IPのアドオンオプションとして利用できるため、新たな「箱」の導入が不要であることもF5の強みであるとした。

F5では今後、セキュリティ関連の売上を5年で5倍に増やすとした。それに向けて今からちゃんとしたアプローチを行っていく。また競合に対する優位性として、他社はユーザ情報をクラウド側に置いているが、F5はオンプレミスにあり安全性が高いこと、さらに認証のみという製品やサービスが多いが、F5は得意分野であり、認証から認可まで行えることも強みであるとした。

関連記事

この記事の写真

/

![[インタビュー]ネットワークセキュリティも「部分最適」ではなく、ソフトウェア制御による「全体最適」を考える時代に(F5ネットワークス) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/15902.jpg)