正規サイトのデザインをそのまま流用し判別が困難なAmazonのフィッシングサイトを確認(フィッシング対策協議会)

フィッシング対策協議会は1日、Amazonを騙るフィッシングサイトが見つかったとして注意を呼びかけた。

脆弱性と脅威

脅威動向

それによると、同協議会ではフィッシングの報告を受けており、1日14時半の時点で、フィッシングサイトは稼働中。現在JPCERT/CCにサイト閉鎖のための調査を依頼したとのこと。

フィッシングの手法の詳細などは公表されていないが、転送先の偽サイトのドメインとしては、コロンビアの国別ドメイン「http://www.am●●●●●.co/」が利用されており、スマートフォンのブラウザなどで、URLがすべて表示されていない場合、誤認する可能性が高い。偽サイトもAmazonのデザインをそのまま流用しているため、判別は相当困難と思われる。

同協議会では、類似サイトでアカウント情報(Eメールアドレス・パスワードなど)を絶対に入力しないよう呼びかけている。

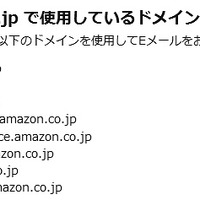

またAmazonもヘルプページで「Amazon.co.jp からのEメールかどうかの識別について」という情報を公開。注文していない商品の注文確認をする内容、個人情報を求める内容、支払い情報の更新を求める内容のメールなど、偽装の疑いがあるとしている。

Amazonを騙るフィッシング、「.co」ドメインは偽物

《冨岡晶@RBB TODAY》

関連記事

-

その怪しいトリックは失敗に終わる:Google が昨年 7 億 8,000 万の広告を廃棄~「我々は危険なダウンロード、代替療法、フィッシングに厳しい処分を与えている」と広告の巨人が主張(The Register)

国際 -

フィッシング攻撃に泥を吐いた 2 要素認証の LastPass がロックダウン~パスワードの金庫室を略奪するフィッシングの餌が、Github で公開される(The Register)

国際 -

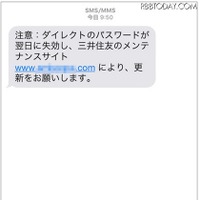

SMSで偽サイトに誘導、「三井住友銀行」を騙るフィッシングサイトを確認(フィッシング対策協議会)

脆弱性と脅威 -

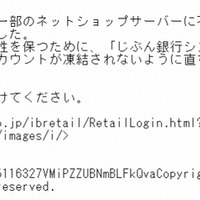

「こんにちは!」で始まる不正メールで誘導、「じぶん銀行」を騙るフィッシングサイトを確認(フィッシング対策協議会)

脆弱性と脅威

この記事の写真

/