ロシアのWebサイトで全世界のネットワークカメラ映像が流出、騒動の原因を検証

年明け早々に世間を騒がせたネットワークカメラの映像流出問題。ロシアのWebサイトで、全世界のネットワークカメラの映像が、誰でも自由に見られる状態になっているということで日本でも大きな話題となった。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

そこで今回から全4回に分けて、「検証・ネットワークカメラ映像流出騒動」と題して、防犯設備士でもある筆者が、流出の背景や再発を防ぐためのポイントをメーカーなどへの取材をもとに紹介していく。

●そもそもネットワークカメラとは?

一般的に監視カメラと呼ばれるものは、大きく2種類に分類することができる。1つ目が、同軸ケーブルを使ったいわゆるアナログ配線で、カメラとモニター、録画機器を繋いだ従来型の監視カメラ。基本的には、限られた回路間でやりとりを行うため、監視カメラが直接繋がっているモニターや録画機器からしか映像を見ることはできない。

そして2つ目が、カメラとモニター、録画機器の間にネットワークを介在させるネットワークカメラ(IPカメラ)だ。配線にLANケーブルを使い、ネットワークを介在させることで、高解像度化や遠隔視聴が可能になり、その利便性から、監視カメラ市場ではアナログ監視カメラに代わって主流になりつつある。

●初期設定のままでは他人が合カギを持っているようなもの!?

そもそもネットワークカメラの映像を遠隔地から見たい場合には、多くのメーカーの製品では、ユーザーIDとパスワード入力による認証を行った後に映像が見られるような仕組みになっている。

パスワードとIDで管理されているのに、なぜ今回の騒動では多数のネットワークカメラの映像が見られる状態になってしまったのか? 原因として考えられているのが、工場出荷時に設定されている初期IDとパスワードをユーザーがそのまま使われているケースだ。

一般的にメーカーでは、ユーザーが運用開始時にID及びパスワードを設定することを前提にしているため、出荷時のIDとパスワードは便宜的に「admin」や「1234」といったものを使っている。この工場出荷時の初期IDとパスワードは、メーカーで共通となっていることも多く、どこかで初期IDとパスワードが漏れることがあれば、初期設定のまま使っているネットワークカメラなら、難なく見ることができてしまう。

家に例えるなら、カギは付いているものの、多くの人が合カギを持っているような状態と言えるだろう。そして、その合カギ的な初期IDとパスワードを利用して、映像を世間に公開してしまったというのが、今回の流出騒動の原因だと考えられる。

●事態を重く見るメーカーと警察

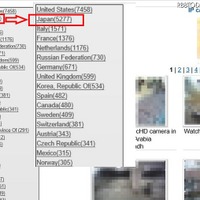

今回の流出問題は、IDとパスワードをしっかりと運用開始時に設定すれば解決することができるわけだが、話題になったロシアのサイトを見ると、騒動が起きた2016年1月末現在で、日本だけでも5,000台以上のネットワークカメラの映像がダダ漏れ状態になっていた。

今回取材した複数のメーカーでは、今回の流出騒動をユーザーの運用面での問題と切り捨てるわけではなく、より安全なネットワークカメラの運用に対する周知するのはメーカーの役割だと異口同音に語っている。

また、こうした状況を犯罪に悪用されるのではと危惧しているのが警察庁で、公益社団法人日本防犯設備協会を通じて、メーカー、施工業者、販売業者に対して、それぞれの職掌の中で注意すべき点を列記した書類を送付している。

内容としては、製造段階でユーザーが意図しない映像公開を防ぐための対策の導入をメーカーに求め、施工業者や販売業者に対しては、設置時や定期保守点検の際にユーザーへの類推されにくいパスワードの設定と定期的なパスワードの更新をうながす働きかけなどを求めている。

次回は、監視カメラ市場において高い国内シェアを誇るパナソニック(パナソニックシステムネットワークス)に今回の騒動を受けた取り組みを紹介していこう。

なぜ流出したのか?……検証・ネットワークカメラ映像流出騒動#01

《防犯システム取材班/小菅篤@RBB TODAY》

関連記事

この記事の写真

/