外部からアクセス可能な「匿名FTPサーバ」を大量に確認、注意を呼びかけ(ラック)

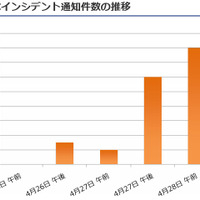

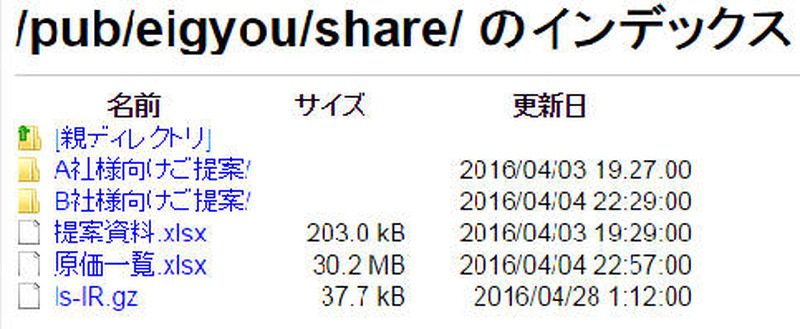

ラックは、インターネットに接続されたサーバから取引先情報や社員の個人情報などが意図せず公開されているとみられるケースを複数確認したとして、注意喚起情報を公開、自組織内でのサーバのアクセス管理状況を早急に確認するよう呼びかけている。

脆弱性と脅威

脅威動向

匿名FTPサーバは、個人以外では中小企業がほとんどで、企業がこの状態を放置すると、取引の縮小や停止、社会的信用の低下を招き、経営危機に直結する事態にも発展しかねないと同社は指摘している。意図せず内部情報が公開される直接的な原因はアクセス権限の設定不備であるため、FTPサーバを使用している企業はサーバが匿名FTPサーバになっていないかを確認することはもちろん、そもそもFTPサーバが今後も業務に必要であるかどうかも合わせて検討するよう呼びかけている。

関連記事

この記事の写真

/