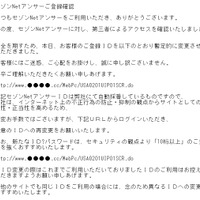

「LINE」を騙るフィッシングを確認、なぜか認証は毎日時間限定(フィッシング対策協議会)

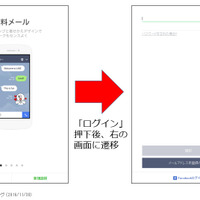

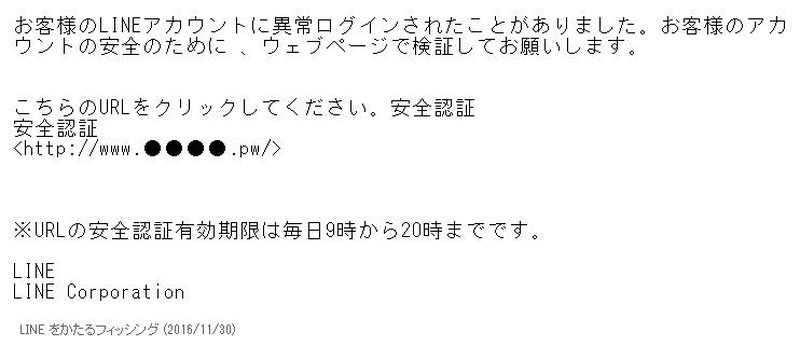

フィッシング対策協議会は、LINEを騙るフィッシングメールが出回っているとして注意喚起を発表した。

脆弱性と脅威

脅威動向

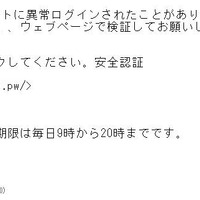

http://www.●●●●.pw/

http://www.●●●●.cc/

同協議会によると、11月30日9時30分の時点でフィッシングサイトは稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼中としている。また、類似のフィッシングサイトが公開される可能性があるため、引き続き注意を呼びかけている。さらに、このようなフィッシングサイトにてアカウント情報(ID、パスワードなど)を絶対に入力しないよう呼びかけている。

関連記事

この記事の写真

/