継続して検出していた「WannaCry」感染端末を狙う攻撃、昨年末から増加(警察庁)

警察庁は、「『Eternalblue』又は『Doublepulsar』を悪用した攻撃活動等と考えられるアクセスの増加等について」を「@police」において公開した。

脆弱性と脅威

脅威動向

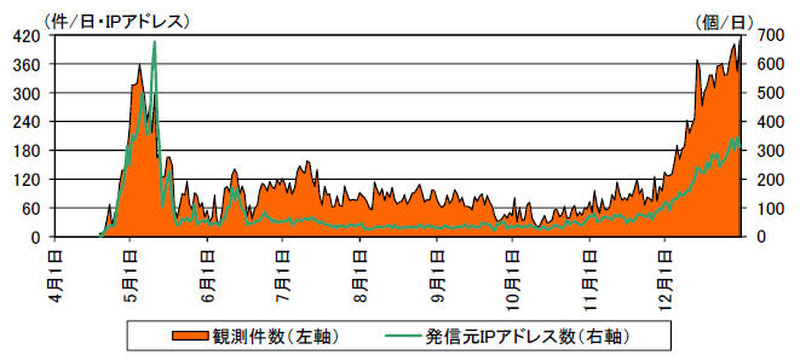

同庁では、2017年12月以降、攻撃ツール「Eternalblue」または「Doublepulsar」を悪用したMicrosoft Windowsを標的とする攻撃活動などと考えられるアクセスの増加を観測している。これらの攻撃ツールは、2017年4月14日に「The Shadow Brokers」を名乗る集団により公開されたもの。以降、これらのツールに関する特徴的なSMBパケットを継続して観測しており、感染した機器から攻撃活動が行われていたとしている。

5月12日からは、ランサムウェア「WannaCry」の被害が世界各地で報告されているが、その感染手法は2種類が確認されており、12月からは当初と比較してその割合が逆転しているという。これは、すでにWannaCryやDoublepulsarに感染しているデバイスへの攻撃が増加している可能性が高いとしている。同庁では、マイクロソフトの修正プログラム「MS17-010」の適用を確認するとともに、不審なプロセス、ファイル、通信などが存在しないか確認する、可能であれば445/TCPおよび3389/TCPポートに対するアクセスを遮断するなどの対策を行うよう呼びかけている。

関連記事

この記事の写真

/