“最新”セキュリティソリューションにひと泡吹かせる、“枯れた”Webフィルタリング技術でサイバー攻撃を防ぐオドロキの方法

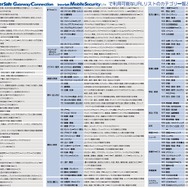

Webフィルタリングとは、Webサイトの URL をデータベース化して、カテゴライズとスコアリングを行うことで、子供が危険なサイトにアクセスするのを防いだり、従業員が業務上必要のないサイトを閲覧することを制限する技術である。

製品・サービス・業界動向

新製品・新サービス

PR

実は取材時に ALSI 担当氏は「『ホワイトリスト』という言葉には、一朝一夕には拭い去ることが難しい、ある一定の『アレ』なイメージがあり、もし記事でホワイトリストという言葉を使ったら、読者に『アレ』な誤解を与えはしまいか」という懸念を編集部に語ったことを、ここで告白しておく (担当氏の言葉は本稿執筆時若干脚色を加えた)。

なぜホワイトリストと見られることを ALSI は恐れるのか。言うまでもない。要はホワイトリストと聞くやいなや、セキュリティで実務経験を持つ人であればあるほど、さまざまな懸念や不安が浮かんでくるからに他ならない。

その懸念とは大きく次のふたつである。ひとつはホワイトリストに記載がない通信を止めてしまうことによってユーザーの自由度を下げること(これによりクレームが発生)。ふたつめはホワイトリストのメンテナンスを行う管理者負荷の高さ(これにより作業が増大)である。

「信頼できる相手先とだけ通信を行う」 これだけ聞けば理想郷のようなコンセプトだが、実際にその理想郷を運用して出会うのは、ユーザーからのクレームと管理負荷増というディストピアだったというアレな結末がこれまで決して少なくなかった。そのため、学校や研究施設、あるいは制御系や工場など、ホワイトリストによるセキュリティ管理は、相手と場所を大いに選んできたのが実状だった。

ALSI の営業担当者が客先で Ver. 9.0 の機能を紹介すると、ほぼ必ずこのふたつに対する懸念と心理的抵抗に出くわすという。要は極端に言えば、おまえはユートピアを語りディストピアへ導く輩(やから)ではないのか、ということだ。

では果たして Ver. 9.0 にこのふたつの懸念は当たっているのか。

検証してみよう。

まず運用管理の負荷については、たとえば初期の WAF のように、ホワイトリストを自分で書いたりメンテする必要はそもそもなく、データベースは ALSI のサーバから配信される。したがって、第一の懸念は Ver. 9.0 に関してはあてはまらないだろう。

次にユーザーの自由度だが、データベースの網羅率が 98 % とそもそも高く、加えて IWCC による再評価のシステムもあるため、100 件通信先があった場合「接続」ボタンの押下やパスワード入力を求められる通信の理論上の平均値は 1 件以下となる (「100回のWebアクセスのうち1件以下」ではなく、「100種類の通信先のうち1件以下」の意 )。この数字を業務効率低下や管理負荷の影響因子として、多いと思うのか少ないと思うのかは、究極的には当該企業が個人情報や知的財産を窃取されるリスクとのトレードオフをどう考えるかという問題になるだろう。

サイバー攻撃の手法は多様であり、遠隔からマルウェア感染させ、横展開や探索を行わせて、目当てを見つけたマルウェアが C&C と通信するタイプの攻撃ばかりではもちろん無い。しかし、この InterSafe WebFilter Ver. 9.0 のホワイトリストによる管理であれば、標的型攻撃メールに記載された URL をうっかりクリックして知らずに感染したり、感染後にマルウェアが行う未知の通信を規制することで、情報の窃取を防ぐ一定の効果が見込めるだろう。

最後の重要なポイントは、この Ver. 9.0 の機能が InterSafe WebFilter に標準搭載されており、追加コストをかけずに利用できることだ。

Webフィルタリングという枯れた既存のセキュリティ対策技術、いわば「ローテク」を創意工夫することから生まれた Ver. 9.0 は、Sandbox や SIEM を設置し、集めたデータをアナリストが SOC で Threat Intelligence の情報とつきあわせて監視・分析するような、いわゆる「ロールスロイスやフェラーリ的な投資」とは、目的は同じだが費用面で真逆だ。近年、ハイテク化と投資額増大のハイウェイを爆走するかに見えるセキュリティ対策市場の流れに一石を投じる意味を持つだろう。

《取材:中尾 真二 / 文:高橋 潤哉》

この記事の写真

/

関連リンク

特集

アクセスランキング

-

クラウド労務管理「WelcomeHR」の個人データ閲覧可能な状態に、契約終了後も個人情報保存

-

今日もどこかで情報漏えい 第23回「2024年3月の情報漏えい」なめるなという決意 ここまでやるという矜恃

-

ランサムウェア被害の原因はスターティア社の UTM テストアカウント削除忘れ

-

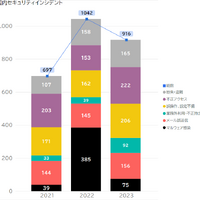

2023年「業務外利用・不正持出」前年 2 倍以上増加 ~ デジタルアーツ調査

-

クラウド型データ管理システム「ハイクワークス」のユーザー情報に第三者がアクセス可能な状態に

-

雨庵 金沢で利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信

-

「味市春香なごみオンラインショップ」に不正アクセス、16,407件のカード情報が漏えい

-

SECON 2024 レポート:最先端のサイバーフィジカルシステムを体感

-

信和へのランサムウェア攻撃で窃取された情報、ロックビット摘発を受けてリークサイトが閉鎖

-

セトレならまちで利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信