標的型攻撃メール訓練、失敗しないための準備・実施・改善ポイント

ユーザー企業の標的型攻撃メール訓練についての知識が不足していることにも一因があるだろう。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

実施を繰り返すことで開封率が下がるなど一定の効果は見込めるものの、定期実施されることで運用がマンネリ化していたり、必要最低限の仕様であれば新規参入しやすいサービスのため、ベンダによってサービス内容や品質にバラツキがあるのが現状だ。

こうした事態が発生するのは、ユーザー企業の標的型攻撃メール訓練についての知識が不足していることにも一因があるだろう。

9月下旬、セキュリティ企業の株式会社ラックは「700 組織の事例に学ぶ 標的型攻撃メール訓練『成功の秘訣』」と題したドキュメントを公開している。同書の要旨を、PDCA サイクルに沿って紹介したい。

●企画:目的設定が重要

メール訓練は防災訓練と同じように、社内のルールを「知っているだけ」と訓練で「実際に対応したことがある」では大きな違いがある。特に「標的型攻撃メールを受信したときにどう動くか」を社員一人一人が体験することが目的のひとつとなるとしている。また、目的意識を明確にした訓練の実施が重要であるとし、例として「不審なメールを見極める力を養わせたい場合」や「不審なメールを受信した場合の対応力を養わせたい場合」について解説している。

不審なメールを見極める力を養わせたい場合には、あえて「気付かせる」ための疑似攻撃メールを使用する。これまでに訓練を実施したことがない場合には、実際の攻撃例に近い内容の疑似攻撃メールを使用することで、実際に攻撃を受けた場合の開封率や、社員のリテラシーレベルを把握できる。たとえば、一般財団法人日本サイバー犯罪対策センター(JC3)では、不審メールの事例を公開しているので、これらを参考に疑似メールを作成する。また、訓練後に社員に対して「気付きのポイント」を周知し答え合わせをすることで、社員の理解を深めることができるとしている。

不審なメールを受信した場合の対応力を養わせたい場合には、あえて「気付かせない」メールを使用する方法もある。実在の部署名を利用するなど、実際の組織の情報を活用して作成した疑似攻撃メールは見抜くのが困難なため、訓練を実施したケースでは、半数以上が添付ファイルを開封した。対応状況に着目するために、添付ファイル開封時には訓練である旨と合わせて「組織のルールに従って行動してください」というアナウンスを表示し、開封した人はLANケーブルの抜線や担当部門への電話報告など、実際の組織のルールに従った行動を体験することになる。

・不審なメールを見極める力を養わせたい場合

→ 気付かせる疑似攻撃メールを使用

・不審なメールを受信した場合の対応力を養わせたい場合

→ 気付かせない疑似攻撃メールを使用

●準備段階5つのポイント

また、「訓練成功につなげる『5つ』の準備」として、

1)訓練実施時期とメール配信タイミングの決定

2)メールを配信する対象者の決定

3)メール内容の決定

4)不審メール受信時の初動対応手順の整備

5)評価項目の決定

を挙げている。

●訓練実施時期とメール配信タイミングの決定

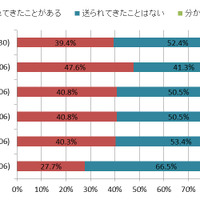

訓練実施時期とメール配信タイミングの決定では、実施時期については「対象者が最も多く参加できる時期」を選ぶ。配信時刻は、過去の訓練におけるメールの受信から添付ファイルの開封までの時間は「1時間」が60%となっているため、業務終了まで1時間を切るようなタイミングは避けるべきとしている。注意点として、メール訓練によるメールサーバやネットワークへの負荷も考慮することとしている。

●メールを配信する対象者の決定

メールを配信する対象者の決定では、「訓練未経験者を中心にする場合」と「対象者を限定して実施する場合」に分けて説明している。メール訓練は、基本的には全員を対象とするのが望ましいが、特に新入社員や中途採用社員などの訓練未経験者を優先的に対象とする。一方で、訓練を継続して実施している組織では、対象者をあえて一部の社員に絞るケースもある。全社員を対象に継続的なメール訓練を実施していると、「訓練慣れ」が生じて効果が見えにくくなる。そのため対象者を絞って実施することも有効な場合がある。また、対象者を分けて配信日時をずらすことも有効としている。

●メール内容の決定

メール内容の決定では、初心者向けと訓練経験者向けなどレベルに合わせて文面を変えることが効果的としている。初心者向けには、実際の攻撃に使われた不審メールの文面を参考に作成する。訓練経験者向けには、組織内でよく使われる用語や言い回しを使うなど、日頃から実際にやり取りしているようなメールに似せて文面を作成し、そこに不審メールと気づくべきポイントを紛れ込ませる。注意点として、リアリティを追求するあまり実在の会社の情報を含めてしまうと、メールを受け取った対象者が問い合わせを行い、先方の業務を亜またげてしまう場合もあるとしている。

●不審メール受信時の初動対応手順の整備

不審メール受信時の初動対応手順の整備では、不審メールを受信した際の行動の指針を、訓練対象者向けと問い合わせ対応に当たる訓練担当者向けの双方を準備する。訓練対象者向けには、不審メールを受信したり開封したりした際の連絡先や連絡方法をまとめ、社員が簡単に閲覧できる場所に保管する。訓練担当者向けには、問い合わせをしてきた訓練対象者からヒアリングする項目や方法を定める。訓練中に本物の標的型攻撃メールを受信する可能性もあり、訓練対象者はウイルスに感染したと思い焦っていることも多いので、落ち着いた対応がポイントとなる。

●評価項目の決定

評価項目の決定では、メール訓練で判明した課題を整理し、今後取り組むべき改善内容を提言するために、あらかじめ評価項目を設定しておくことが重要としている。レポートでは例として、「疑似攻撃メール開封者における弱点を確認したい場合」は、疑似攻撃メールの開封率や開封スピード、疑似攻撃メール開封者にみられる傾向の有無などを、「疑似攻撃メール受信者が適切に初動対応したかを確認したい場合」には、疑似攻撃メール受信時の対応や、担当部門への報告率や報告スピード、開封(非開封)の理由などを紹介している

●実施:起こりがちな3つの問題とその対処

さらに、実施・訓練中に起こりがちな「3つの問題」への対処を説明。3つの問題とは、

1)訓練対象者の業務が混乱

2)セキュリティ担当部門がパンク

3)他組織の業務を妨害

である。

●訓練による業務の混乱を防ぐために

訓練対象者の業務を混乱させないためには、実施前に不審メール受信時の対応手順や報告フローを再周知しておくことや、関連する担当者にも配信のスケジュールなどを伝えておく。また、添付ファイルを開封したりURLリンクをクリックしたりした人に対しては、このメールが訓練であることや、取るべき行動を表示させ、混乱を最小限に抑えることが重要としている。

●セキュリティ担当者へ負荷集中させない工夫

セキュリティ担当部門のパンクとは、不審メールが訓練用と気付かず、対象者が一斉に報告を上げてくることで生じるもの。不審メール受信時の初期対応としてセキュリティ担当者への報告を定めている組織が多いため、これは初期対応手順が訓練対象者に浸透しているからこそ起きる問題ともいえる。業務への影響を小さくするには、疑似攻撃メールの配信範囲を縮小したり、タイミングを分散するのが有効。また、セキュリティ担当部門のキャパシティと訓練当日に発生する負荷を考慮し、態勢を整えておくことが重要としている。

●第三者に迷惑をかけない注意

他組織の業務の妨害は、疑似攻撃メールの送信元メールアドレスに他組織に似たドメイン名を利用したり、メール文面に他組織に実在、もしくは類似する部署や人物の名称を記したりしていると、訓練対象者が誤解して、悪気なく問い合わせをしてしまう可能性がある。そうすると、問い合わせを受けた他組織では事実確認などの対応に追われることになり、業務に悪影響を生じさせてしまう。疑似攻撃メールに使用する組織や人物の名称は、自組織のものを利用し、実在の他組織名などを使わないなどの注意点を挙げている。

●訓練実施後の改善

訓練実施後の改善については、単に開封率に一喜一憂するのではなく、訓練結果を社員の意識と運用プロセスの改善に活かすことが重要としている。これらの改善により、訓練の価値をさらに高めることができる。レポートでは訓練結果の活用方法として、「訓練対象者のレベルに合わせた社員教育」と「社内ルール・運用プロセスの改善」を挙げ、それぞれについて解説している。

![不審メール訓練マンネリ化打破2つの方法(S&J) [ Email Security Conference 2017インタビュー] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/22980.jpg)

![[DEF CON 23] 正しい標的型攻撃メール訓練の運用法、ソーシャルエンジニアリングの国際的権威クリス・ハドナジーに聞く 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/16881.jpg)