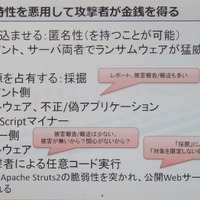

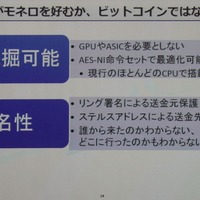

一時の投機的な動きが沈静化し取引所ビジネスが収束しつつある仮想通貨界隈。しかし、攻撃者にとって仮想通貨はまだまだ旨味のあるターゲットのようだ。とくにマイニングマルウェアは新しい攻撃手段として重用されているという。

●クライアント攻撃は非効率でサーバー攻撃は直接お金にならない

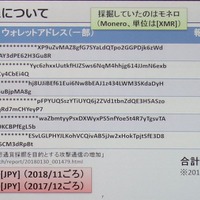

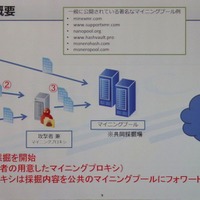

仮想通貨は、ビットコインの取引価格の暴落により、サイバー犯罪者の「実入り」も目減りしている。相対的に攻撃価値が下がっているという見方も成り立つが、サイバー空間の犯罪者はそう甘くはない。LACのJSOCでセキュリティアナリストを務める西部修明氏は、「仮想通貨は、匿名性と採掘という特性から、ばらまき型のサイバー攻撃の効率性に直接的な収益モデルをもたらしている可能性がある」と指摘する。専門家会議Japan Security Analyst Conference 2019で発表された。

●クライアント攻撃は非効率でサーバー攻撃は直接お金にならない

仮想通貨は、ビットコインの取引価格の暴落により、サイバー犯罪者の「実入り」も目減りしている。相対的に攻撃価値が下がっているという見方も成り立つが、サイバー空間の犯罪者はそう甘くはない。LACのJSOCでセキュリティアナリストを務める西部修明氏は、「仮想通貨は、匿名性と採掘という特性から、ばらまき型のサイバー攻撃の効率性に直接的な収益モデルをもたらしている可能性がある」と指摘する。専門家会議Japan Security Analyst Conference 2019で発表された。