企業向け「ウイルスバスター」の後継となる新製品を発表(トレンドマイクロ)

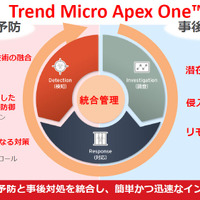

トレンドマイクロは、サイバー攻撃の事前予防(EPP)と事後対処(EDR)を統合し、簡単で迅速なインシデント対応を実現する法人向け総合エンドポイントセキュリティの新製品「Trend Micro Apex One」を7月より提供開始すると発表した。

製品・サービス・業界動向

新製品・新サービス

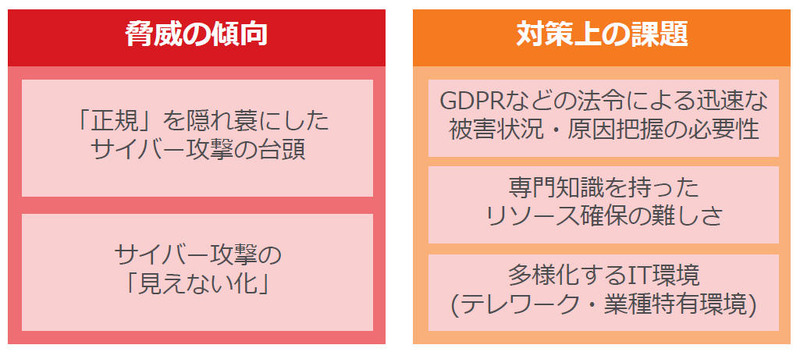

企業のサイバーセキュリティを取り巻く環境は、不正な通信を正規の通信に紛れ込ませたり、Windowsの機能や正規の管理ツールを悪用する「『正規』を隠れ蓑にしたサイバー攻撃の台頭」、および侵入経路のHTTPS化や攻撃のファイルレス化など「サイバー攻撃の『見えない化』」といった脅威の傾向がある。また、「GDPRなどの法令による迅速な被害状況・原因把握の必要性」「専門知識を持ったリソース確保の難しさ」「多様化するIT環境(テレワーク・業種特有環境)」などの対策上の課題もある。

そこで、簡単かつ迅速なインシデント対応の実現のために「Trend Micro Apex One」を提供開始する。「Trend Micro Apex One」は、サイバー攻撃の事前予防として、パターンマッチング、挙動監視、不正サイトへのアクセスを防ぐWebレピュテーションなどの技術と、機械学習型検索など先進的な技術に加え、エンドポイントを安全に利用するために必要な、脆弱性を悪用する攻撃を防ぐ仮想パッチ、アプリケーションの起動を制御するアプリケーションコントロールなど、さまざまなセキュリティ機能を提供する。

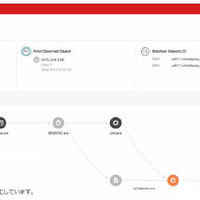

また、サイバー攻撃の事後対処として、万一脅威がユーザ環境に侵入した際に、根本原因を特定してインシデントの調査、対処を行う機能を提供。インシデントの調査では、ユーザ環境内の被害端末を可視化することで被害範囲を特定する。さらに、同社のクラウド型セキュリティ技術基盤「Trend Micro Smart Protection Network」と連携することで、多数のログの中から感染原因を特定し、脅威の侵入プロセスを視覚的に分かりやすく表示するため、原因の把握、対処が行いやすくなる。

関連記事

この記事の写真

/