2018年度の標的型攻撃、中国政府関与とみられる攻撃多数(マクニカネットワークス)

マクニカネットワークスは、日本国内の組織に対する標的型攻撃を解析し、攻撃者の目的、攻撃手法、対策方法、インディケータをレポート「標的型攻撃の実態と対策アプローチ(第2版)」として公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

主な標的型攻撃としては、2018年11月にBlackTechグループによる重工業を標的としたPLEADマルウェアを使った攻撃、OceanLotusグループによる、日本の自動車製造企業の東南アジア拠点を標的とした攻撃、FacnyBearによる世界規模のZebrocyへの感染を狙ったスピアフィッシングメールなどが観測された。

2018年12月には、Lazarusグループによる世界規模のWILDPOSITRONへの感染を狙ったスピアフィッシングメールが日本でも観測された。2019年2月には、Tickグループによる、化学系企業の東アジア拠点を標的とした攻撃、しばらく攻撃の観測がなかったDragonOK14グループによる、Upheart RATへの感染を狙ったスピアフィッシングメールが観測されている。

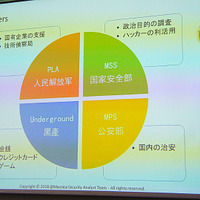

2018年度に観測された標的型攻撃では、「政治、外交上の機密情報の入手」を目的にメディア、シンクタンクを狙った攻撃が目立った。その背景のひとつとして、2018年6月の第1回米朝首脳会談を挙げている。また、「設計図、製造技術など知的財産の入手」を目的とした製造業(主に化学、重工、海洋技術)、「顧客情報、将来の攻撃インフラ情報の入手」を目的としたテレコム企業への攻撃も多かった。レポートではこのほか、攻撃グループごとのTTPs(戦術、技術、手順)やそれらから考察した脅威の検出と緩和策などを紹介している。

関連記事

この記事の写真

/