複数のSSL VPN製品の脆弱性に対する実証コードが公開、対策を呼びかけ(JPCERT/CC)

JPCERT/CCは、「複数の SSL VPN 製品の脆弱性に関する注意喚起」を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

これらの脆弱性を悪用された場合には、攻撃者がリモートから任意のコードを実行できる可能性(CVE-2019-1579)や、任意のファイルを読み取り、認証情報などの機微な情報を取得する可能性(CVE-2018-13379, CVE-2019-11510)があり、これ以外の脆弱性情報も公開されている。

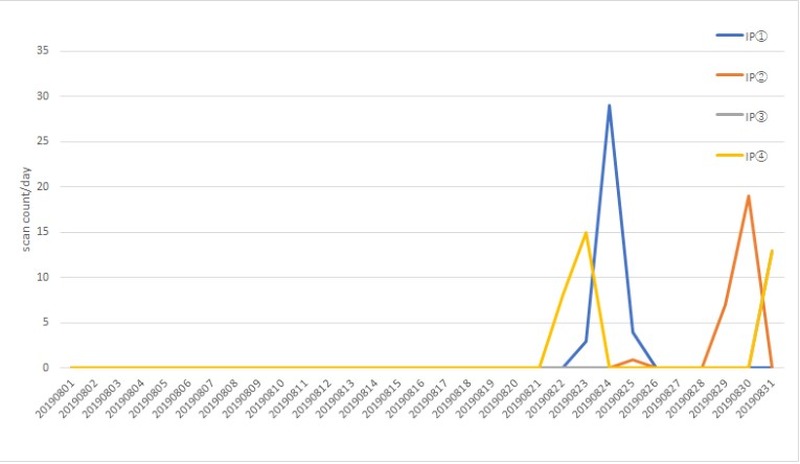

すでに、Pulse Connect Secureの脆弱性(CVE-2019-11510)を悪用しようとするスキャンをBad Packets社が確認しており、JPCERT/CCのセンサでも同様のスキャンとみられる通信を観測している。JPCERT/CCでは、各ベンダが提供する情報を参考に、修正済みのバージョンにアップデートするよう呼びかけている。

関連記事

この記事の写真

/