東北電力株式会社は1月10日、12月28日に公表した同社の会員制Webサービス「よりそうeねっと」への第三者からの不正ログインについて調査状況を発表した。

これは12月26日深夜から27日早朝にかけて、「よりそうeねっと」に対し第三者が他社サービス等から入手したと推測されるログインIDとパスワードを使用し不正ログインを行った件について、新たに判明した不正ログイン被害や原因とその対策について調査結果を発表したもの。

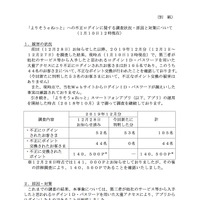

同社によると、不正ログイン件数は12月28日時点では52名であったが、新たに53名が判明し計105名に、新たに判明した53名については不正なポイント交換は行われなかったものの、不正に交換されたポイントは前回発表した141,000ポイントではなく詳細調査により140,500ポイントであることが判明した。また、同社WEBサイトからログインID・パスワードが漏えいした事実は確認されていない。

同社の調査によると、不正ログインは「よりそうeねっと」スマートフォンアプリからログインされたものであることが判明、同社では引き続き、同アプリの運用を開始した2018年10月まで遡って調査を継続する。

同社では、同アプリのログイン時にログインID・パスワードによる認証に加え、別の認証方法の追加を行うとともに、アプリにおける大量アクセス検知と遮断機能の導入しセキュリティ対策を行った上で2月中旬のサービス再開を予定している。

さらに同社ではポイント交換サービスについても、電子マネー・共通ポイント(WAONポイント、dポイント、auWALLet)の交換申請から確定まで保留期間を設定し、顧客に身に覚えのないポイント交換が即時に行われることを防止する機能を設定する。

なお、同社の「よりそうeねっと」のWebサイトについては、2018年10月に2段階認証と大量アクセス検知と遮断機能を導入済みで、これまで通り利用可能、サービス停止していたポイント交換サービスについても、申請と同時にポイント交換が行われる交換先を除き1月10日から再開した。

これは12月26日深夜から27日早朝にかけて、「よりそうeねっと」に対し第三者が他社サービス等から入手したと推測されるログインIDとパスワードを使用し不正ログインを行った件について、新たに判明した不正ログイン被害や原因とその対策について調査結果を発表したもの。

同社によると、不正ログイン件数は12月28日時点では52名であったが、新たに53名が判明し計105名に、新たに判明した53名については不正なポイント交換は行われなかったものの、不正に交換されたポイントは前回発表した141,000ポイントではなく詳細調査により140,500ポイントであることが判明した。また、同社WEBサイトからログインID・パスワードが漏えいした事実は確認されていない。

同社の調査によると、不正ログインは「よりそうeねっと」スマートフォンアプリからログインされたものであることが判明、同社では引き続き、同アプリの運用を開始した2018年10月まで遡って調査を継続する。

同社では、同アプリのログイン時にログインID・パスワードによる認証に加え、別の認証方法の追加を行うとともに、アプリにおける大量アクセス検知と遮断機能の導入しセキュリティ対策を行った上で2月中旬のサービス再開を予定している。

さらに同社ではポイント交換サービスについても、電子マネー・共通ポイント(WAONポイント、dポイント、auWALLet)の交換申請から確定まで保留期間を設定し、顧客に身に覚えのないポイント交換が即時に行われることを防止する機能を設定する。

なお、同社の「よりそうeねっと」のWebサイトについては、2018年10月に2段階認証と大量アクセス検知と遮断機能を導入済みで、これまで通り利用可能、サービス停止していたポイント交換サービスについても、申請と同時にポイント交換が行われる交換先を除き1月10日から再開した。