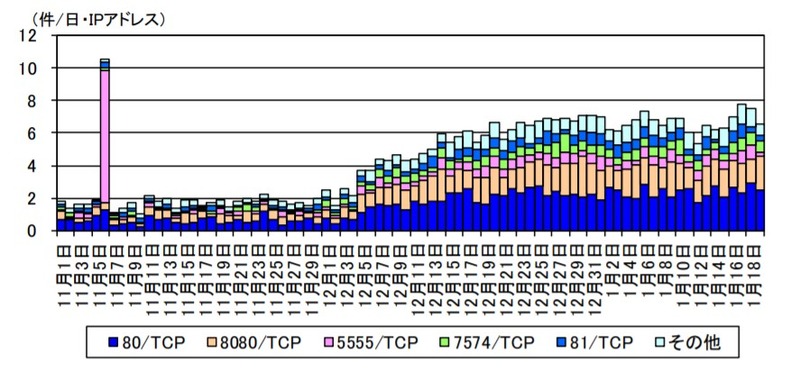

複数のIoT機器に「Mirai」亜種の感染を狙うアクセスが増加(警察庁)

警察庁は、「複数のIoT機器等の脆弱性を標的としたアクセスの増加等について」とする注意喚起を「@police」において公開した。

脆弱性と脅威

脅威動向

これらのファイルは、IoT機器に感染する「Mirai」の亜種とみられる。警察庁では、このようなIoT機器等の既知の脆弱性を悪用し「Mirai」亜種の感染を狙った11種類のアクセスを確認しており、各アクセスの宛先ポート別推移および各アクセスの内容について紹介している。同庁ではユーザに対し、IoT機器のファームウェアを最新に保ち、必要な設定変更を行うこと、インターネットに接続する際にはルータを介すること、必要がない場合はルータのUPnP機能を無効にするなどの対策を挙げている。

同庁ではこのほか、「DVR/NVR/IPC機器のAPIの脆弱性を標的としたアクセスの増加」「Apache Solrを標的とした探索行為等のアクセスの増加」も合わせて発表している。

関連記事

この記事の写真

/