GSX執行役員 コーポレートエバンジェリスト 教育事業部長 武藤 耕也 氏はそれを踏まえ、むしろセキュリティ企業よりもユーザー企業の方が、マルウェア感染や知財窃取などの実被害を経験しており、いまや「実態に疎いのはセキュリティ企業」と喝破した。

執行役員 コーポレートエバンジェリスト 教育事業部長

武藤 耕也 氏

●ユーザー企業はどうなったのか

では、手痛い実被害を被ったあげくにセキュリティ企業に見捨てられたユーザー企業はいったいその後どうなったのか? どうすればいいのか。

「2019年は大きな地殻変動が起こった年。セキュリティ対策と運用管理に関するモチベーションや当事者意識において、ユーザー企業が、システムインテグレータやセキュリティ企業を超える象徴的な出来事が、当社サービスにおいて2つあった(武藤氏)」

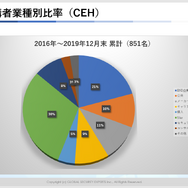

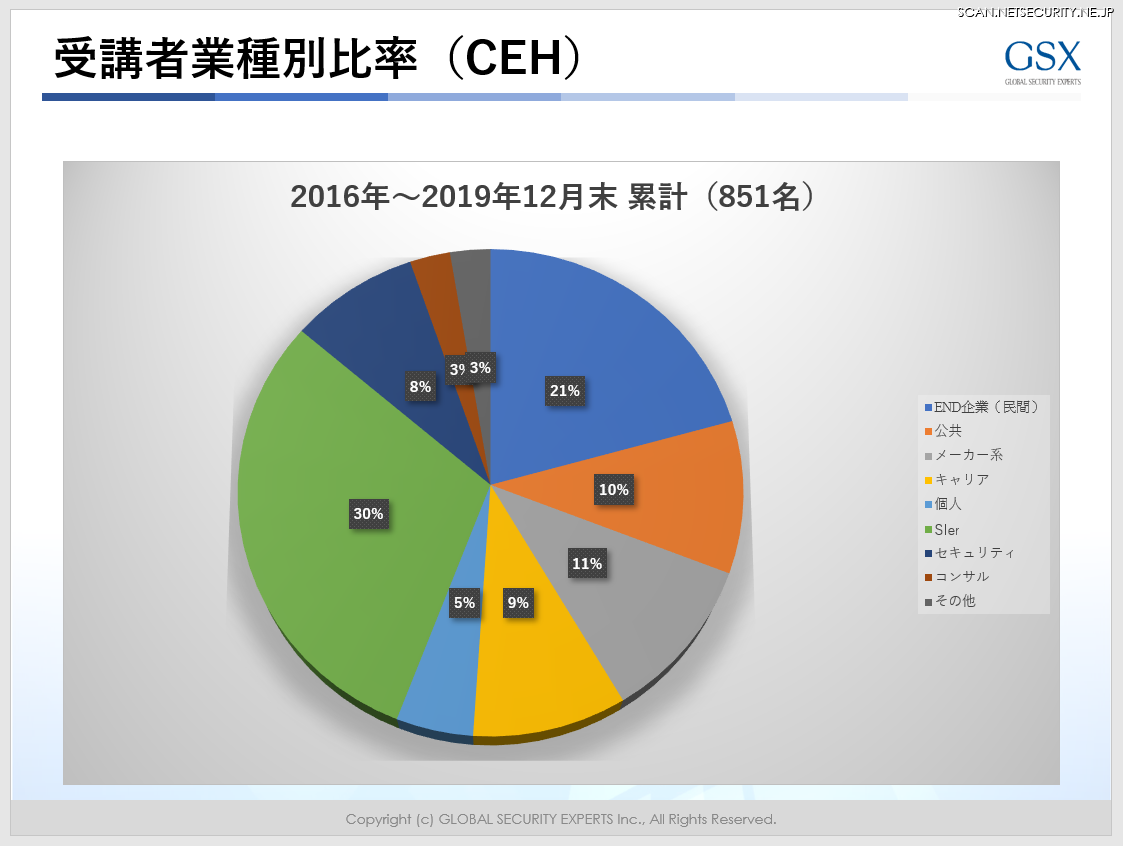

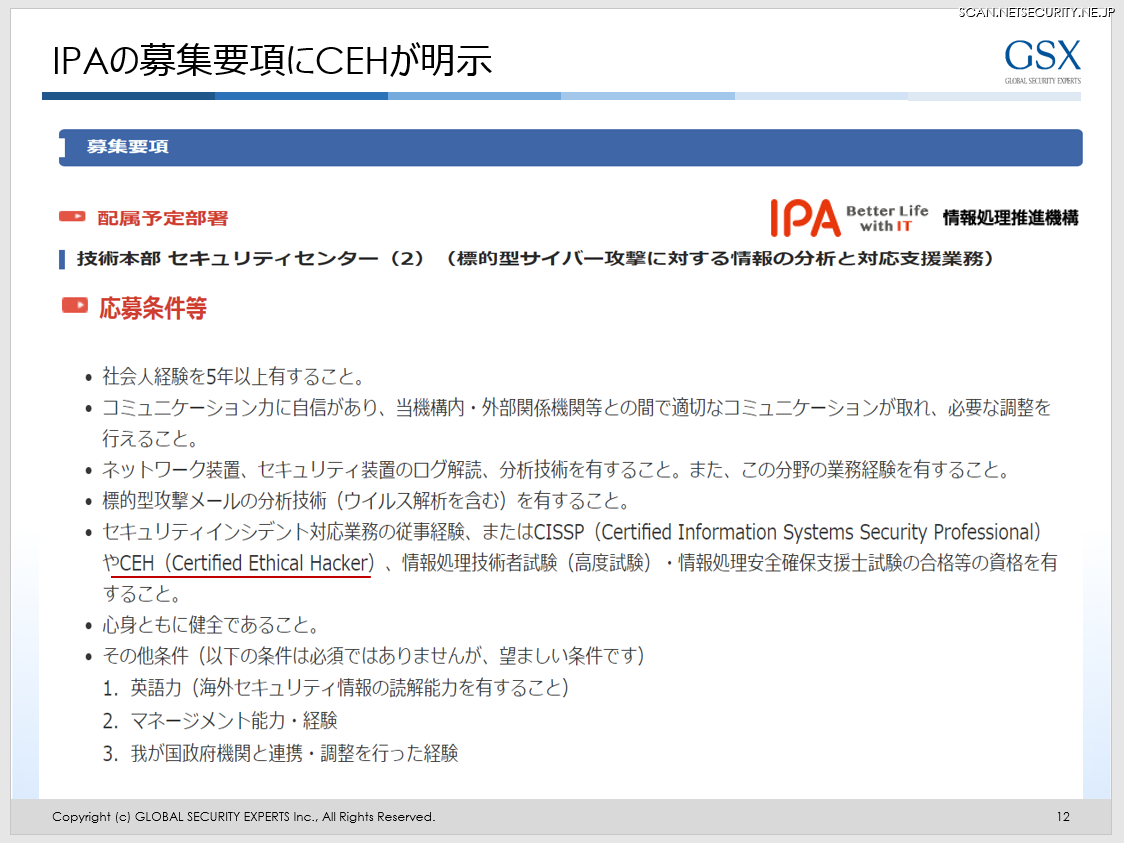

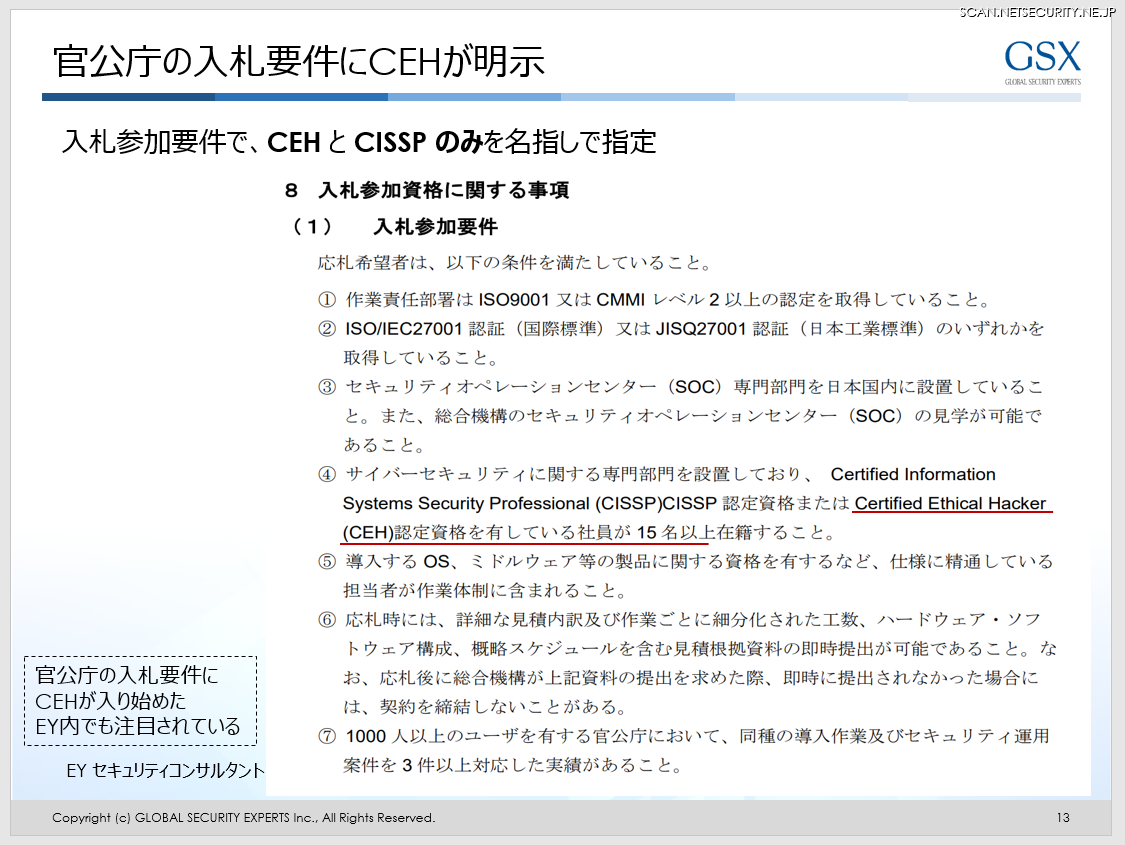

出来事のひとつは、GSXが提供する、セキュリティ担当者養成研修である EC-Council 公式トレーニング、とくに CEH( Certified Ethical Hacker:認定ホワイトハッカー)の受講者に占めるユーザー企業の割合が累計で2019年に講座開講以来はじめて半数を超えたことだ。

これまで主にSI企業が、自社のエンジニアやプリセールスの付加価値を高めるためにGSX社のセキュリティ研修を受講させており、ユーザー企業からの受講者はむしろ少数派だったが、2019年はユーザー企業の受講者が多数派となった。

新卒入社時にOSI参照モデルにはじまりTCP/IP、ルーティング、コマンドプロンプトの使い方等々、さまざまな技術研修を受けるSI企業のエンジニア。かたや総務畑を歩き、生まれてはじめてコマンドプロンプトをパソコンで起動するようなユーザー企業の新米セキュリティ担当者も含まれるユーザー企業受講者層。

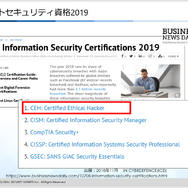

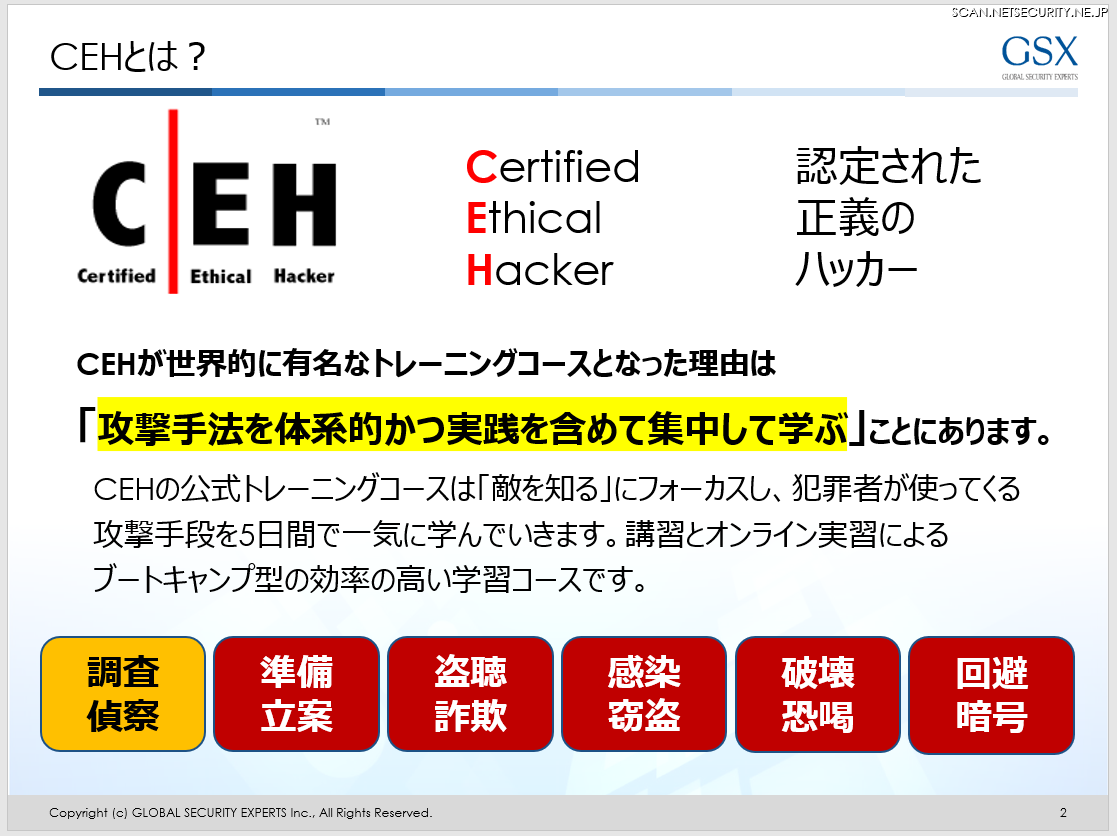

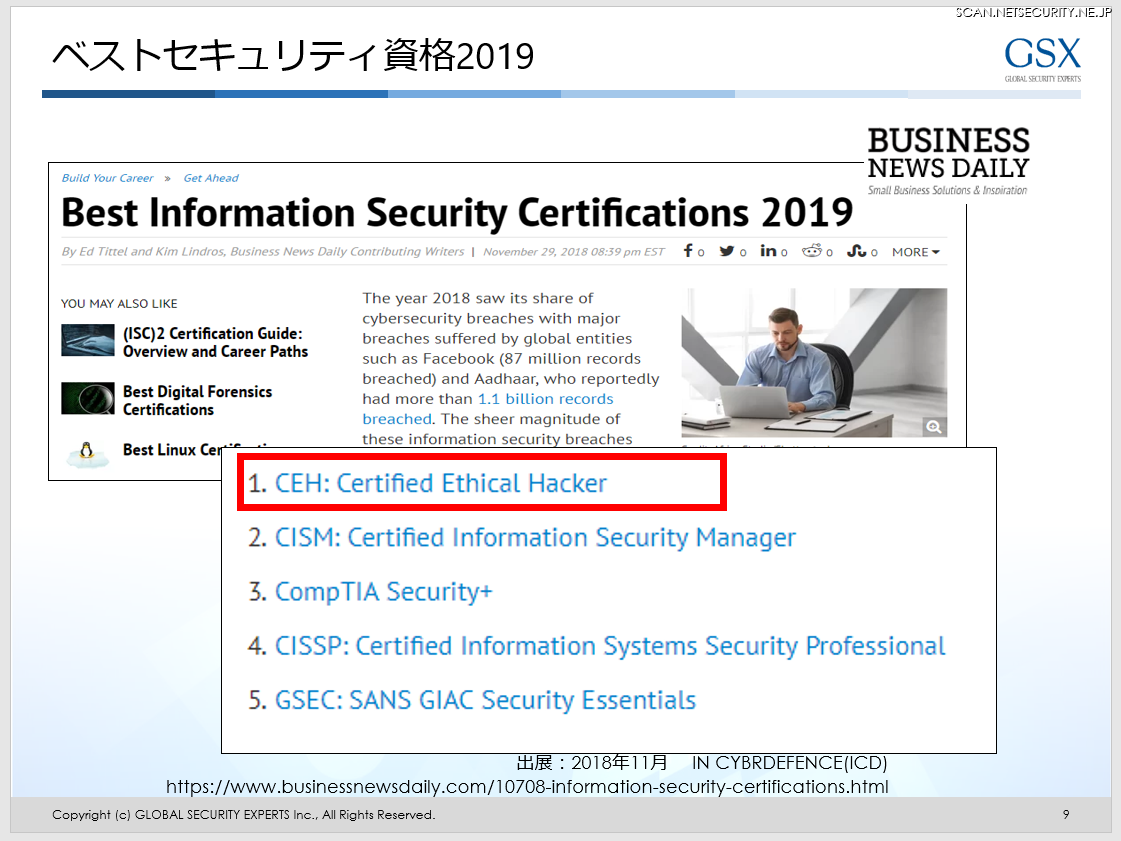

CEH は武藤氏が「たとえエンジニアでも舐めてかかると受からない」と語る通り、決して簡単な試験ではない。さらに EC-Council の資格群は、一定回数以上連続して試験を受けると指定期間の間、受験をバンされるなど(海外で複数回受験し問題文を暗記し販売するチート行為が発生したことへの対応)、不正受験を防ぐさまざまな手段が講じられているほどの国際的人気資格。狭き門なのだ。アメリカ国防総省や国家安全保障局( NSA )、連邦捜査局( FBI )職員の採用条件にも課せられている。

この CEH を取得するために、SI企業やセキュリティ企業からではなく、ユーザー企業から参加する受講者が多数を占めるようになった事実に驚きを覚える。

また、もうひとつの象徴的な出来事は、ユーザー企業のなかでセキュリティ担当者だけではなく、経営層の意識も変わってきたことを示している。それはGSXが提供している「経営者向けサイバーセキュリティ勉強会」や「幹部/部門長向けサイバーセキュリティ研修」の受講企業が、近年急激に増えている、ということだ。 これは「経営者」、「事業部門の責任者」そして「セキュリティ担当者」が「防犯意識」を軸に共通認識を持って、ユーザー企業が自ら改革に取り組み始めた証左と言える。これも企業の本気度を強く示している事象といえるだろう。

「受講しているユーザー企業はみな、サイバー犯罪の被害を我が事、現実のものと受け止めている(武藤氏)」

ユーザー企業が動機もモチベーションも自分事、自らの問題として認識したなら、確かに切実さは異なるだろう。

「実態に疎いのはセキュリティ企業」

武藤氏が昨年喝破したこの見立ては、このふたつの出来事が傍証したといえる。

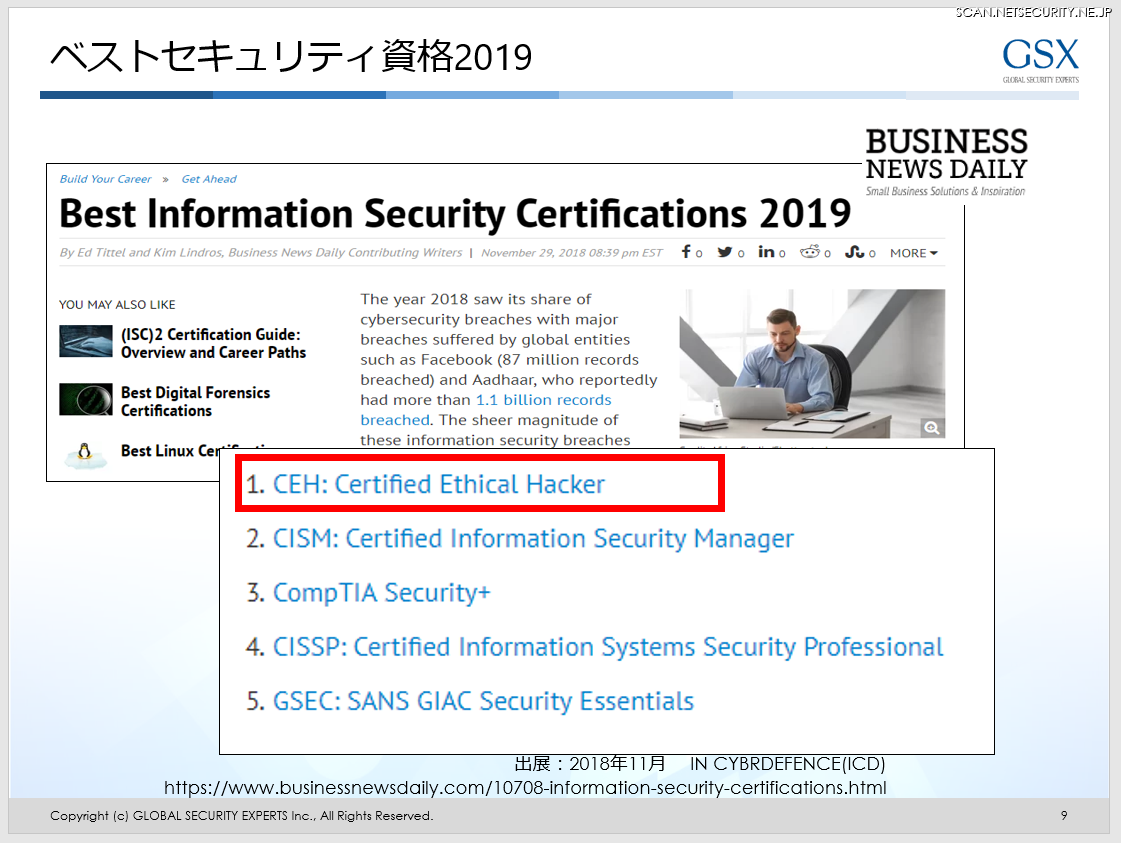

● CEH( Certified Ethical Hacker )とは?

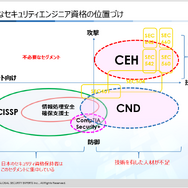

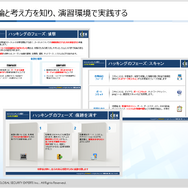

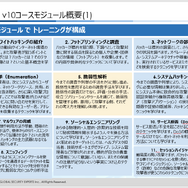

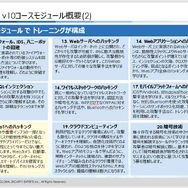

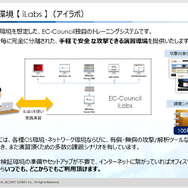

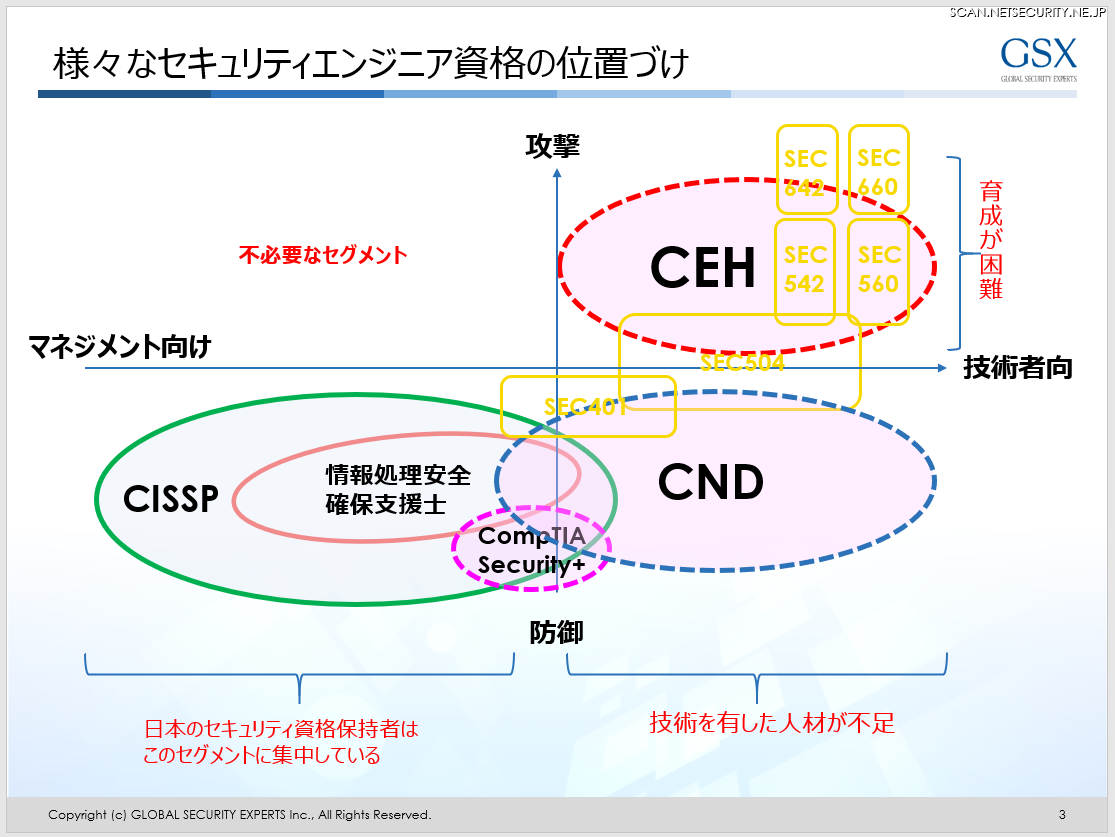

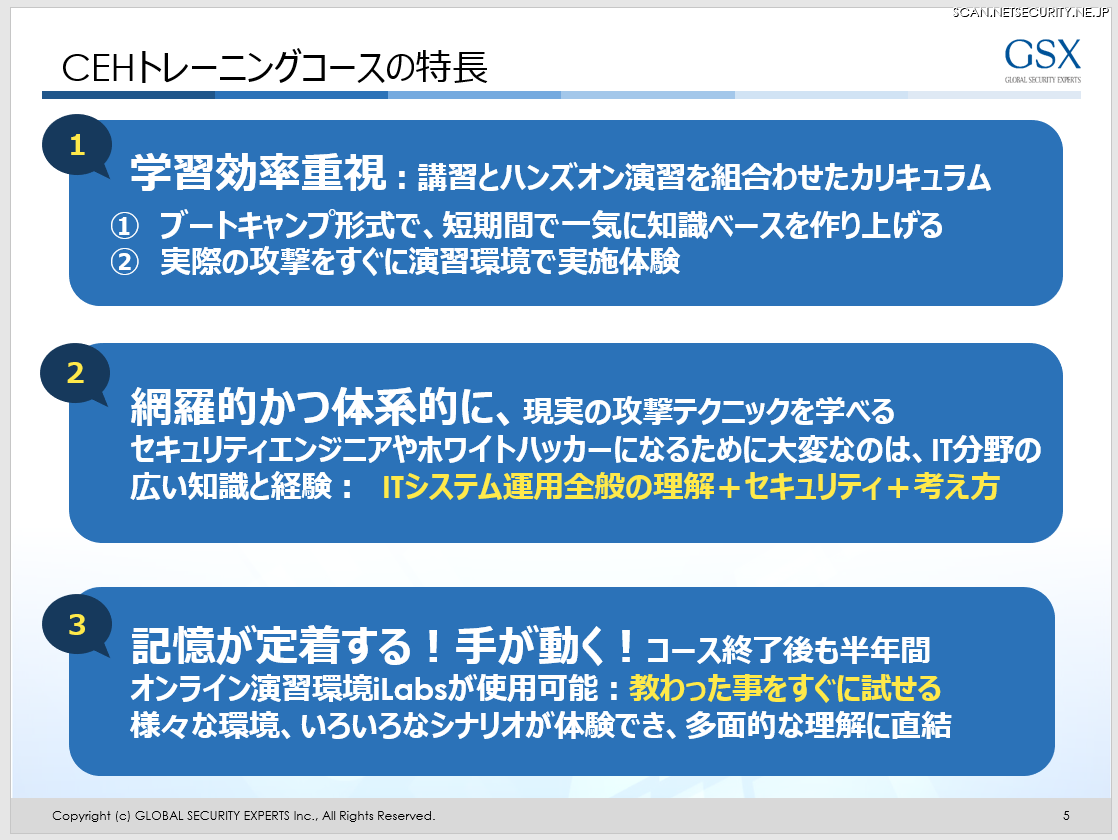

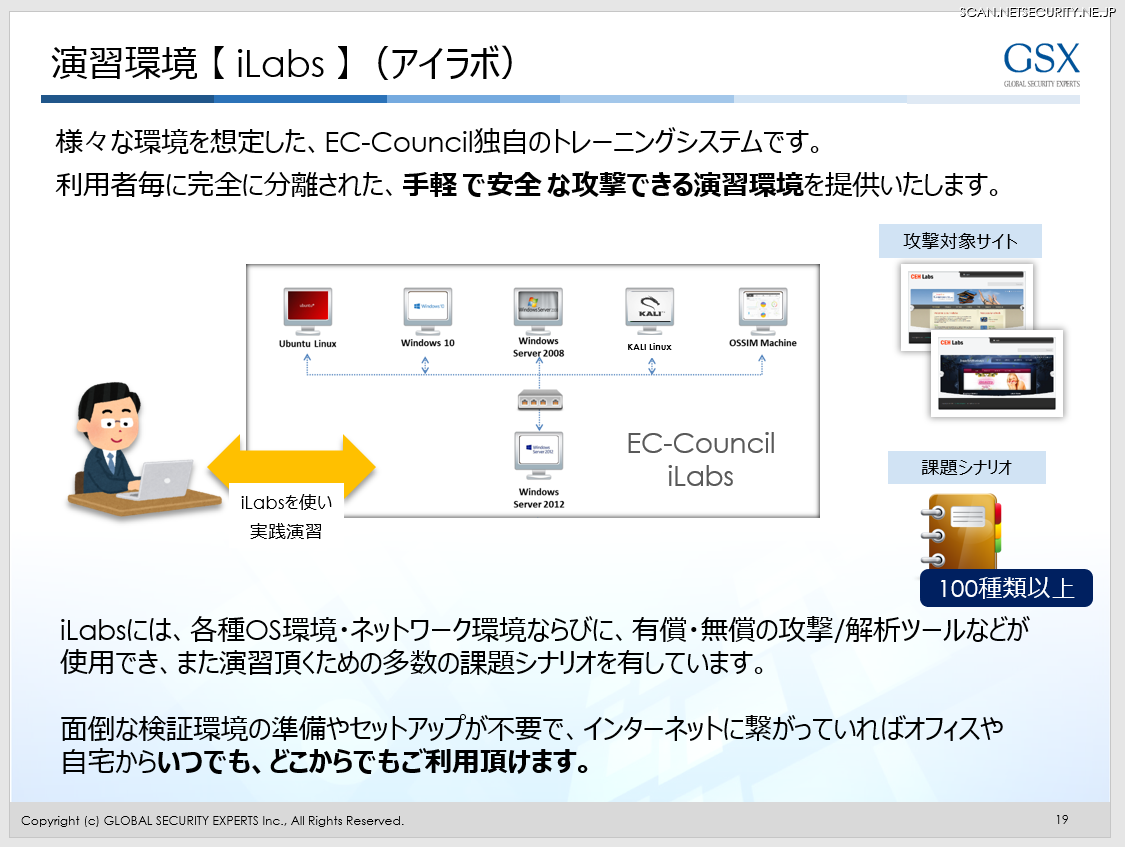

EC-Council の CEH は、マネジメント寄りの CISSP とは位置づけが異なる。また、 SANS ほどの特定領域の深堀りはないが、攻撃者/犯罪者視点でのサイバー攻撃の考え方や手法を幅広く体得できる点が最大の特長であり、ワールドワイドでの定評を持つ。さらに EC-Council が誇る攻撃演習環境 “ iLabs(アイラボ)” を、6 ヶ月間に渡ってインターネット経由で利用でき、ブラウザさえあれば、100 種類を超える攻撃の演習シナリオを、実際にハンズオンで安全に実践できることも世界で人気を博している理由のひとつだ。

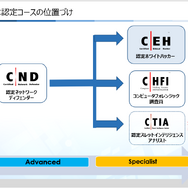

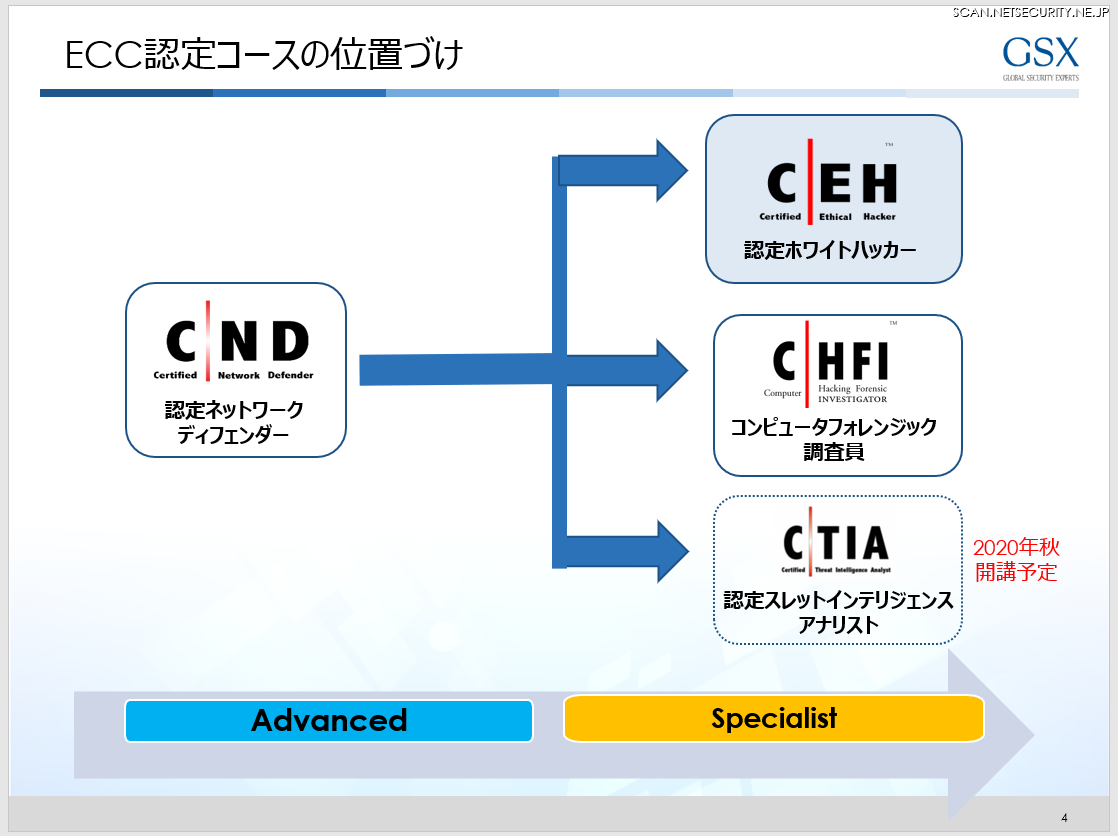

EC-Council には、CND(認定ネットワークディフェンダー)、CEH(認定ホワイトハッカー)、CHFI(コンピュータフォレンジック調査員)、CASE(認定アプリケーションセキュリティエンジニア:Java)の4つがあるが、最も人気が高いのが CEH で、受講者全体の6割が CEH コースの受講者だ。

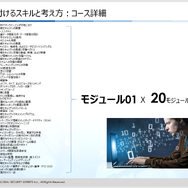

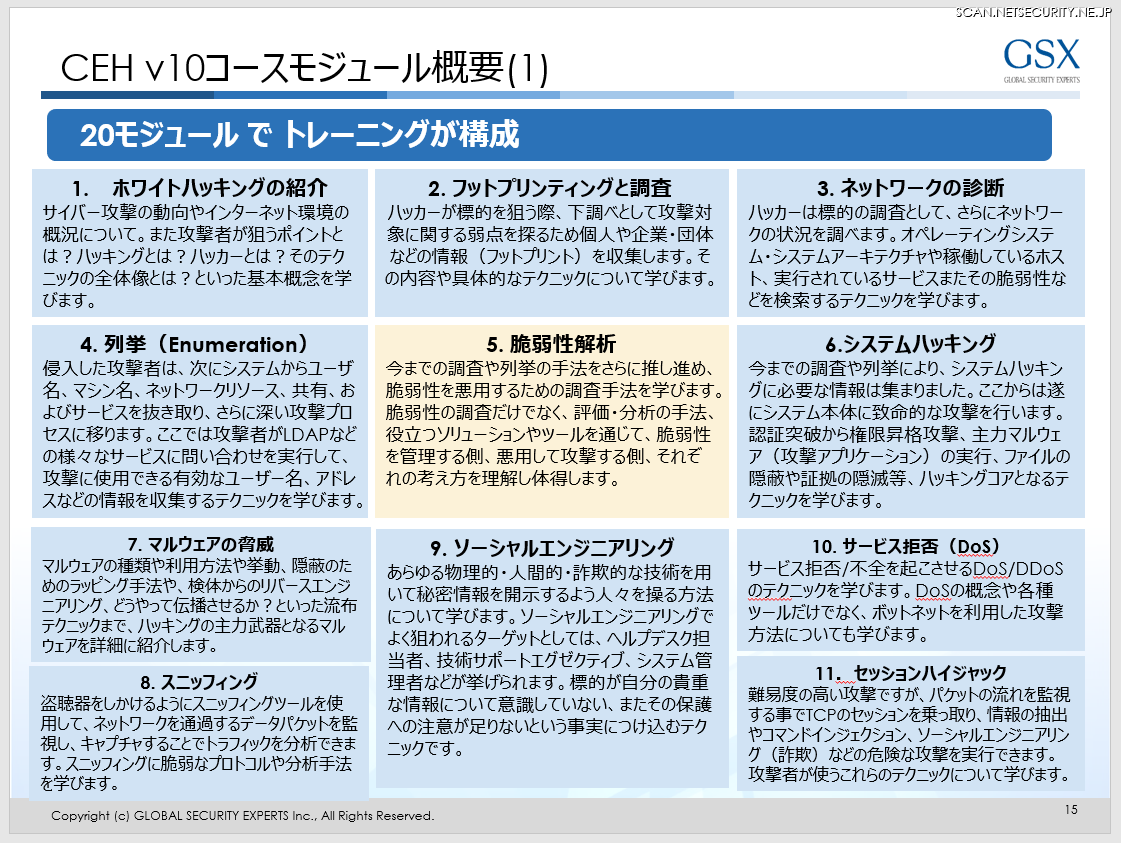

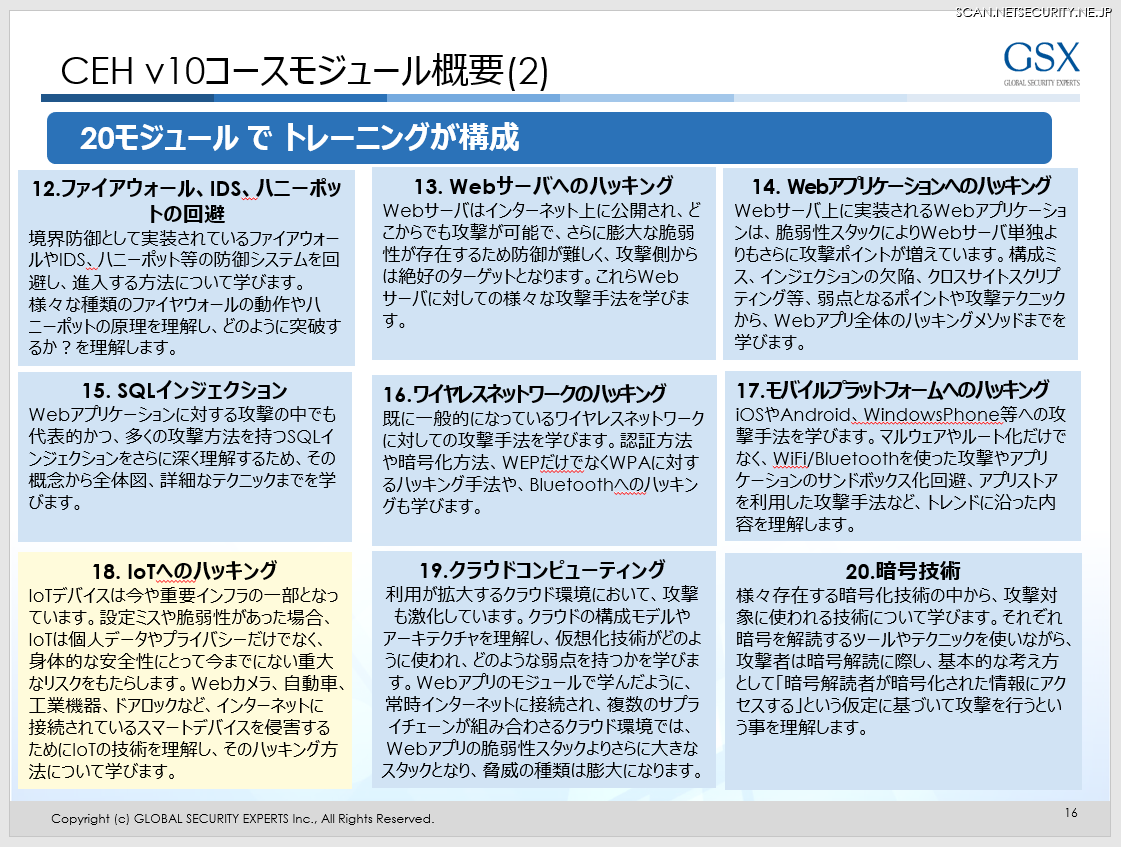

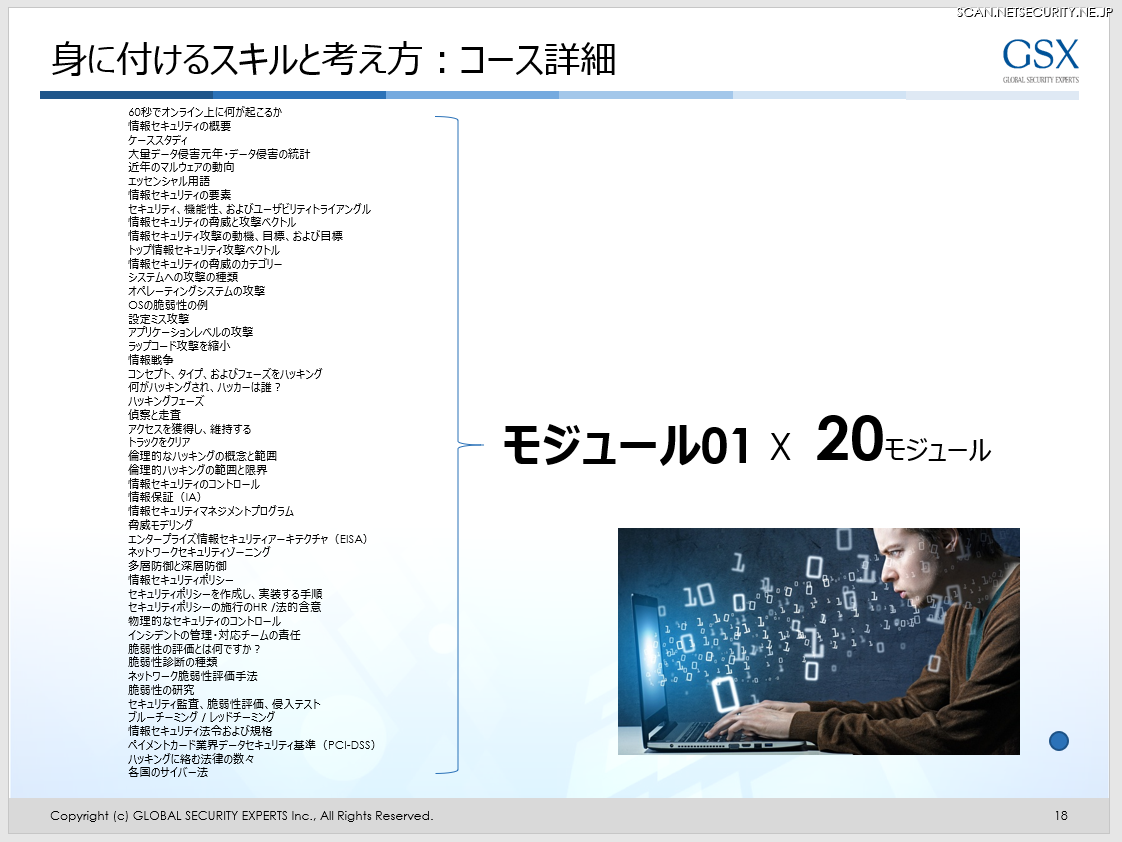

CEH はテクニカルかつ、攻撃者視点のトレーニングでありながら、そのコースウェアモジュールの広範さにおいては国内で類似するものがない認定資格だ。具体的にどんなことが習得できるのか。

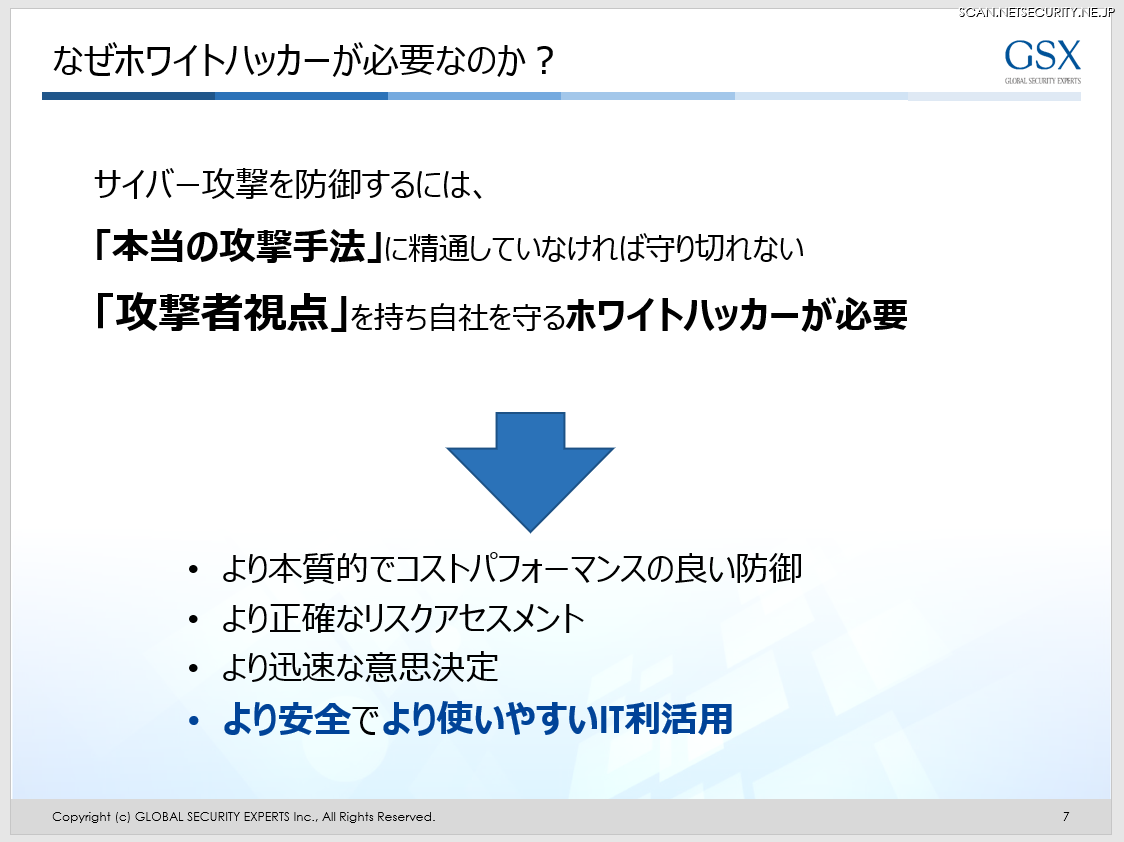

武藤氏自身も実際に自ら受験して、攻撃者視点の大切さ、サイバー攻撃を成功させるための思考、実際にハッキングテクニックを演習を通じて実践することの大切さ、そしてその活動全体を俯瞰して捉えることの重要性を改めて認識したという。

武藤氏は元々ネットワークエンジニア出身。セキュリティに関する技術的知識も経験も充分すぎるほどあった。しかし、犯行前の調査から分析、そして犯行シナリオを組み立てていく計画全体のマネジメント、マルウェア活用に関する分野や暗号などの専門以外の分野は、「 CEH を受講して、自分の知識やスキルにまだまだ穴があったことを痛感した」そうだ。

もっと具体的な例を挙げれば、昨年末より Emotet が猛威を振るい問題になっている。実被害の情報は探せば手に入るかもしれない。しかし、これらは防御側、攻撃を受けた側に起きた事象や被害をまとめた情報であることがほとんどだ。報道された被害事実や内容がすべてとは限らないなかで、判断力をつけるためには、犯人側の視点に立ち、情報収集から計画立案、数あるテクニックから何を利用し、どう騙し、どう見つからないように活動するか…その全体像、俯瞰した視点で、犯行の組み立てを読み、どう防ぐか、もしいま攻撃を受けているなら、どう対処していくかを考えなければならない。現象だけを見るのではなく、背後にある原因、犯人が突いてくるシナリオなど攻撃の全体像をつかむ力が必要だ。

EC-Council CEH によって攻撃者視点と手口、その考え方を「体系化した知識と経験」として得ることで、いままで到達できなかった「応用力」を培うことができる。これまでは特定の攻撃に対するベストプラクティスを見つけてそれを適用するだけだった。しかしひとたび応用力ができれば、未知の攻撃を受けたときにも、自社にとってのベストプラクティスを自ら作ることができる。それがセキュリティにおける「実践力」となる。

武藤氏は「自己研鑽」という言葉を用いた。セキュリティ運用の PDCA サイクルを回しながら、継続的にスキルアップしていくサイクルに乗れるという意味である。

そのレベルの理解になれば、総花的な対策ではなく、絶対に外せない骨となる対策や、逆に限定的に行わざるをえない対策など、いわば自社にとって「切らせてもいい肉」と「断たれてはいけない骨」の部分が明確になり、それに応じた投資判断も具申できるようになるという。

●セキュリティ対策の「ユーザー企業独立宣言」

サイバー犯罪やその被害は決して起きてほしくないが、多くの企業が実際に攻撃され被害を受けたことが、それぞれの組織に強烈な防犯意識を呼び起こし、化学変化を生み出したという見方も可能だろう。それが、ユーザー企業に静かな、しかし大規模な地殻変動を起こしつつある。

「難しいセキュリティは専門企業に“お任せ”」

「何も知らないユーザー企業に経験豊かなセキュリティ企業が“教えてさしあげる”」

これまであったこんな前提が変化しつつある。

いわば、防犯意識に目覚めたユーザー企業のセキュリティリーダー達が自ら立ち上がり、EC-Councilなどのような国際的に認められたトレーニングを貪欲に吸収するようになった結果、資格取得によって力をつけたセキュリティ担当者を擁するユーザー企業群による「セキュリティ独立宣言」が行われつつあるといえるかもしれない。

“サイバーセキュリティ教育カンパニー” と自らを任じ「教育研修を通じ日本のセキュリティを底上げする」という目標を掲げ2018年に新体制を発足し走り出したグローバルセキュリティエキスパート株式会社は、その独立の旗を掲げるセキュリティ企業のひとつだ。

特別付録資料

EC-Councilセキュリティエンジニア養成講座CEH( 認定ホワイトハッカー)

グローバルセキュリティエキスパート株式会社

Facebook/電話03-3578-9001(平日9:00~17:30)/Webフォーム