セキュリティ研究者御用達サイト、マルウェア統計数値公開(カスペルスキー)

株式会社カスペルスキーは7月15日、Kaspersky Threat Intelligence Portalの利用分析結果を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

Kaspersky Threat Intelligence Portalは、同社が20年以上にわたり収集したサイバー攻撃に関するデータ等の脅威インテリジェンスを利用して、疑わしいファイルやIPアドレス、URL、ハッシュ値等について調査できるポータルサイト。同サイトを利用することで、企業のセキュリティ研究者やインシデント対応担当者等が、攻撃の背景を明らかにすることが可能になる。

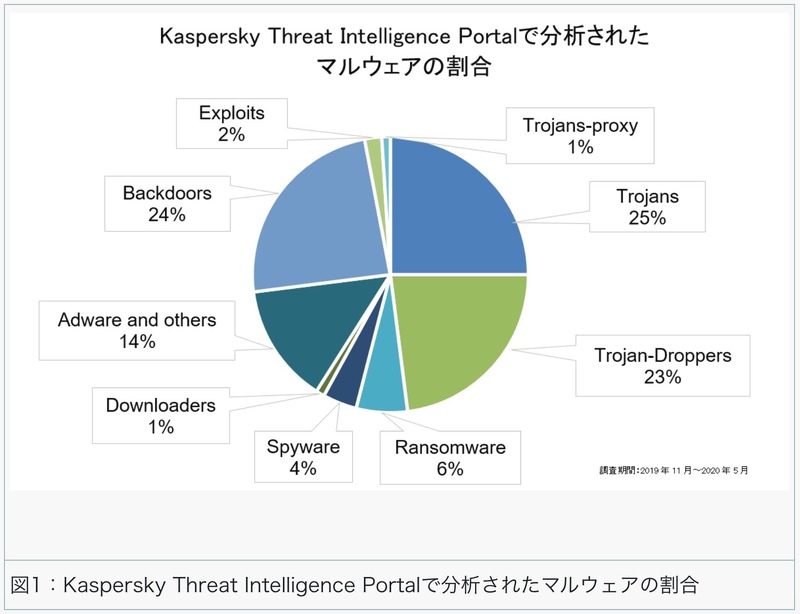

同社によると、これまでに同サイトにアップロードされたファイルやハッシュ値の大半が、トロイの木馬(分析リクエストの25 %)、コンピューターのリモート制御を可能にするバックドア(同24%)、ほかの悪意のあるオブジェクトをインストールするドロッパー(同23%)であることが判明した。

なお、サイバーセキュリティ関連のデータを処理するクラウドベースのインフラストラクチャKaspersky Security Networkの統計では、最も普及しているマルウェアはトロイの木馬であるが、一方で同社のエンドポイント保護製品でブロックした全マルウェアのうち、バックドアが7%、ドロッパーが3%とこれらは一般的では無い。

数値に違いが見られる理由として同社は、セキュリティ研究者やアナリストなど同サイトの利用者は、サイバー攻撃の最終的な目標に関心を持ち、ドロッパーに含まれたすべてのコンポーネントを明らかにする必要がある一方で、エンドポイント保護製品はエンドユーザーが悪意のあるメールを開封したり、悪意のあるリンクをクリックすることを防ぎ、攻撃の早い段階でユーザーのコンピューターへのバックドア到達を防御することを目的としているためとしている。

また、これらバックドアやドロッパー等のマルウェアが多く分析された理由として同社は、特定の脅威に関心が寄せられていることを挙げ、例えば2020年年初にドロッパーを含むさまざまなモジュールを持つマルウェアEmotetが報道で取り上げられた際には、関連するオブジェクトが多く調べられ、セキュリティ研究者やアナリストがそれらの脅威をより詳しく分析する必要があったとしている。

関連記事

この記事の写真

/

![NTTコミュニケーションズのインシデント、想起されるグループほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/31690.jpg)