株式会社マイナビは2月12日、同社が運営する総合転職情報サイト「マイナビ転職」を管理するWebサーバに対し外部からの不正ログインが判明したと発表した。

これは2月9日に、「マイナビ転職」のWebサーバーにて不正ログインが確認され、同社内で調査を行なったところ、外部で不正に取得されたと推測されるパスワードを使用したなりすましによる不正アクセスが発生し、一部ユーザーのWeb履歴書への不正ログインが判明したというもの。

不正ログインがあったのは2021年1月17日から2月9日の期間で、2000年から現在までに「マイナビ転職」へ登録したユーザーのうち212,816名分の Web履歴書(退会者は除く)が対象。

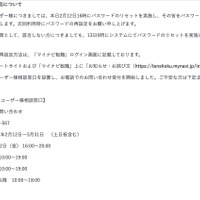

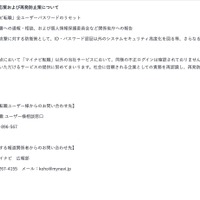

同社では2月12日午後4時に対象の会員のパスワードリセットを実施、その旨をパスワードの再設定方法・注意点とあわせて、個別にメール連絡する。また、対象外の会員についても2月13日午前0時にシステムにてパスワードのリセットを実施する。

同社では2月9日に、不正ログインのアクセス元IPアドレス群からの通信をブロックするとともに、セキュリティ対策の強化を実施した。

同社では、所轄警察署への通報と相談、および個人情報保護委員会など関係省庁へ報告を行うとともに、機械的な攻撃に対する防衛策として、ID・パスワード認証以外のシステムセキュリティ高度化を図る等、さらなるセキュリティレベルの向上策を実施するとのこと。

これは2月9日に、「マイナビ転職」のWebサーバーにて不正ログインが確認され、同社内で調査を行なったところ、外部で不正に取得されたと推測されるパスワードを使用したなりすましによる不正アクセスが発生し、一部ユーザーのWeb履歴書への不正ログインが判明したというもの。

不正ログインがあったのは2021年1月17日から2月9日の期間で、2000年から現在までに「マイナビ転職」へ登録したユーザーのうち212,816名分の Web履歴書(退会者は除く)が対象。

同社では2月12日午後4時に対象の会員のパスワードリセットを実施、その旨をパスワードの再設定方法・注意点とあわせて、個別にメール連絡する。また、対象外の会員についても2月13日午前0時にシステムにてパスワードのリセットを実施する。

同社では2月9日に、不正ログインのアクセス元IPアドレス群からの通信をブロックするとともに、セキュリティ対策の強化を実施した。

同社では、所轄警察署への通報と相談、および個人情報保護委員会など関係省庁へ報告を行うとともに、機械的な攻撃に対する防衛策として、ID・パスワード認証以外のシステムセキュリティ高度化を図る等、さらなるセキュリティレベルの向上策を実施するとのこと。