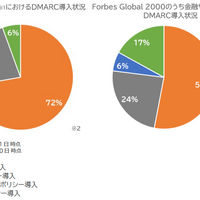

プルーフポイント調査:日本の主要銀行 DMARC導入 28 %どまり、なりすましメール詐欺対策に遅れ

日本プルーフポイント株式会社は5月25日、日本の主要銀行におけるEメールの安全性に関して現状と課題、考察をまとめ発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

同社では2021年4月に中央銀行、都市銀行7行、ネット銀行を含む新しい形態の銀行9行、その他1行の計18行を対象にEメール認証の調査を実施、分析を行った。

同調査で日本の主要銀行18行におけるDMARC認証の設定状況について確認したところ、72%がDMARC認証を導入しておらず、なりすまし対策ができていないことが判明、DMARCを導入する銀行は28%で、そのほとんどが「None」ポリシーを導入し(22%)、「Reject」ポリシーを導入しているのはわずか1行(6%)であった。

なおDMARCポリシーは、厳しいレベル順に「Reject」「Quarantine」「None」となっており、最も厳しいレベルの「Reject」の導入で、従業員、取引先企業および顧客の受信箱にメールが届く前に、自社になりすました詐欺メールを積極的にブロックできる。

Forbes Global 2000の金融サービス業における調査では、DMARC認証導入は47%、「Reject」ポリシー導入は全体の17%と日本より高い結果で、世界の銀行に比べ日本の銀行はなりすましメール詐欺の対策が遅れていることが明らかとなった。

同社では調査結果について、DMARC認証を始めるには、DNSに1レコードを追加するだけだが、それでも日本のDMARC対応が進まないのは、そもそもこの認証について知らないという理由のほかに、各業務組織がそれぞれがサードパーティのメールサービスプロバイダを使用し、それらをIT部門やセキュリティ部門が把握できていない縦割り組織が影響している可能性があると指摘している。

《ScanNetSecurity》

関連記事

この記事の写真

/

![彷彿 Stuxnet/セキュリティ業界資金調達史上最高/サプライチェーン対処ベストプラクティス ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/34318.jpg)