マルウェアの解析は、サンドボックス技術の登場までセキュリティ技術者の間でも特殊な技術で、解析が必要な場合はベンダーに依頼する事が一般的でしたが、サンドボックスの登場により未知のマルウェアを検知できるようになっただけではなく、ユーザ企業側でもマルウェアの挙動を把握する事ができるようになった(OS の仕組みや関数の意味をある程度理解する必要はありますが)のは防御する側にとって大きな進展に繋がったと言えます。

オールドスタンダードな BCCモード

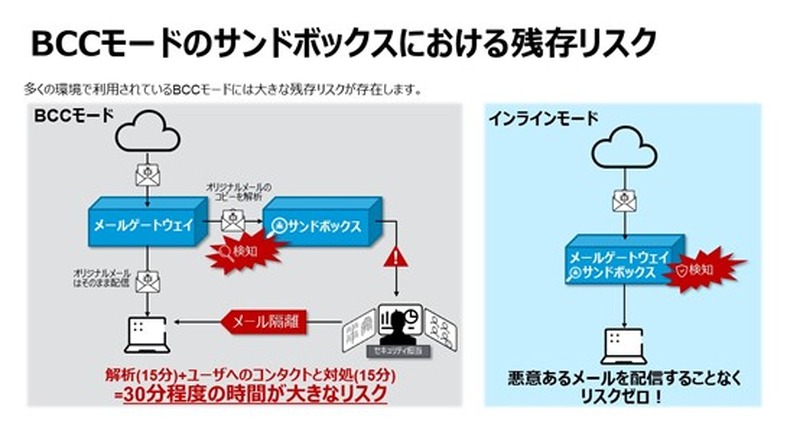

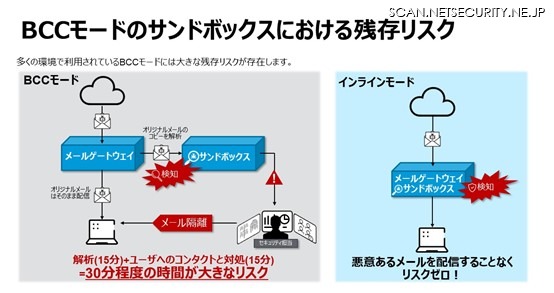

メールのセキュリティ対策におけるサンドボックス技術の登場により、過去に検知の困難だった未知のマルウェアを検知できるようになりましたが、BCCモード(届いたメールはそのままユーザへ配信し、コピーしたメールをサンドボックスで解析するサンドボックス解析の構成)による導入がスタンダードになりました。これは、誤検知の多さや、既存システムへの影響が懸念される等の理由が原因だったと考えられますが、導入時点での技術的制約であったと言えます。

BCCモードにおけるリスク

攻撃者は継続的に防御システムの調査を行い、その隙間を見つけて攻撃しますが、この BCCモードによる運用にもリスクが存在します。一般的に、BCCモードにおけるセキュリティ運用では、サンドボックスで検知した際のレポートをアナリストが解析し、マルウェアだと判断した場合にユーザへ連絡して該当のメールを隔離します。これは、多数の誤検知が発生する事を想定したやむを得ない運用ですが、これにより解析に 15 分程度、そしてユーザへの対応とメール隔離に 15 分程度の時間を要する為、30 分程度のマルウェア感染、もしくはフィッシングサイトにアクセスしてしまう危険な時間が発生します。30 分、時間としては長くはありませんが、スパイ映画では敵地へ潜入して核ミサイル発射のボタンを押し、脱出するまでの十分な時間だと言えるかもしれません。防御する側では、攻撃者がこの隙間を狙って攻撃してくる可能性を想定する必要があります。

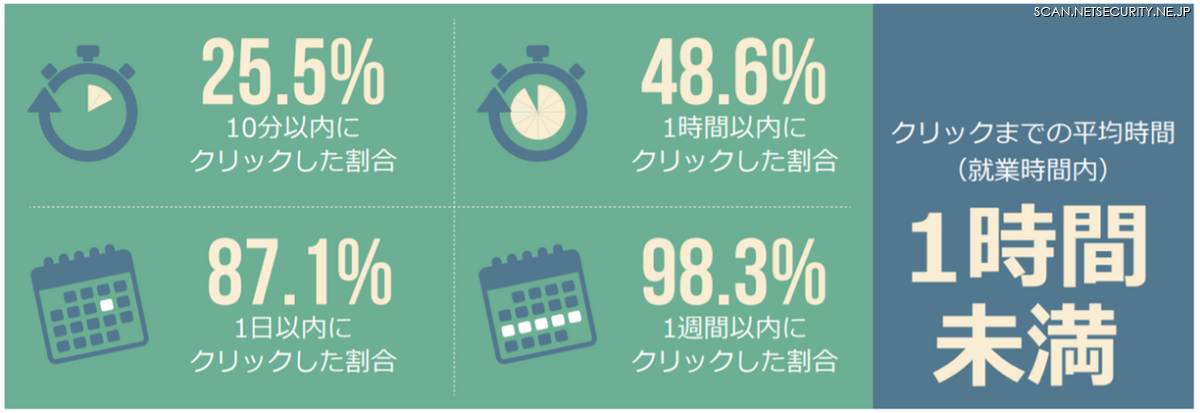

以前実施したプルーフポイントの調査では、不正な URL がメールボックスに届いてからクリックしてしまうユーザのうち、25.5 % が 10 分以内にクリックしたという結果が出ました。ぜひ社内で標的型メール訓練を実施する際には、ユーザがクリックするまでの時間も注意深く観測頂くことをお勧めします。標的型メールのターゲットになった場合、どれくらいのユーザがメールを開いてしまい、その中で 30 分以内に開いてしまうユーザがどれ程いるのかを把握することによって、BCCモードの運用によるリスクが明確になります。

残存リスクの評価による対策の必要性検討

企業におけるセキュリティ対策では、すべての対策を一度に実施することはできません。様々な課題に対して評価を行い、高い優先度の事象から順に対応する事が効率的な運用に繋がります。BCCモードによるリスクについても、その他の対策で十分カバーすることができていれば、優先度を低くする事も可能ですが、重要なのはリスクの存在を認識しておく事です。脅威の動向は日々変化し、企業側の状況も常に変化している為、認識しているリスクもこれらに伴って変化します。タイミングを間違えて重大なインシデントが発生した後に穴を塞ぐ事は避けたいものです。

インライン構成によるサンドボックス運用の懸念点

メール対策においてサンドボックスをインライン構成にすると、30 分間のリスクを伴う時間は発生しませんが、メール配送遅延等の運用上の懸念点を解決する必要があります。サンドボックス技術も登場して 10 年が経過しようとしていますが、技術はその間に大きく洗練され、Proofpoint のサンドボックスをご利用頂いているユーザにはすべてインライン構成で運用頂いています。誤検知も少なく、サンドボックス解析による遅延も柔軟に制御する事ができ、緊急対応の必要な障害検知メール等はサンドボックスの解析対象外にする等、業務に合わせて柔軟にルールを設定する事ができるようになりました。

既存の運用は自動化し、次の攻撃に備える高度なセキュリティ対策へ

セキュリティの世界では、敵の一歩先を進む事が重要ですが、1つのリスクに対して多くのリソースを費やし停滞してしまうのは適切であるとは言えません。確立した運用は自動化し、さらに脅威を先読みして対策を取るインテリジェンスベースのセキュリティ運用へ移行することが次の大きな進展に繋がると考えています。プルーフポイントの Threat Protection Platform は、脅威の最大の侵入経路であるメールを高度な解析エンジンに特化するソリューションを提供します。その上で、メールを AI によって分析し、脅威とリスクのある人物を可視化する事によって脅威予測に必要なインテリジェンスを提供します。

サンドボックスは、より安全に、かつ効率的に運用できる時代になりました。今必要なのは、攻撃者の一歩先へ進むための次の一手を考えることではないでしょうか。

*1 AV-TEST:https://portal.av-atlas.org/malware/statistics

より詳しく解説したオンデマンドセミナーもこちらからご覧いただけます。

BCCモードから Inlineモードへの移行を検討されているお客様に 2022 年 6 月までの特別価格キャンペーンをご用意しています。詳細はこちらをご覧ください。