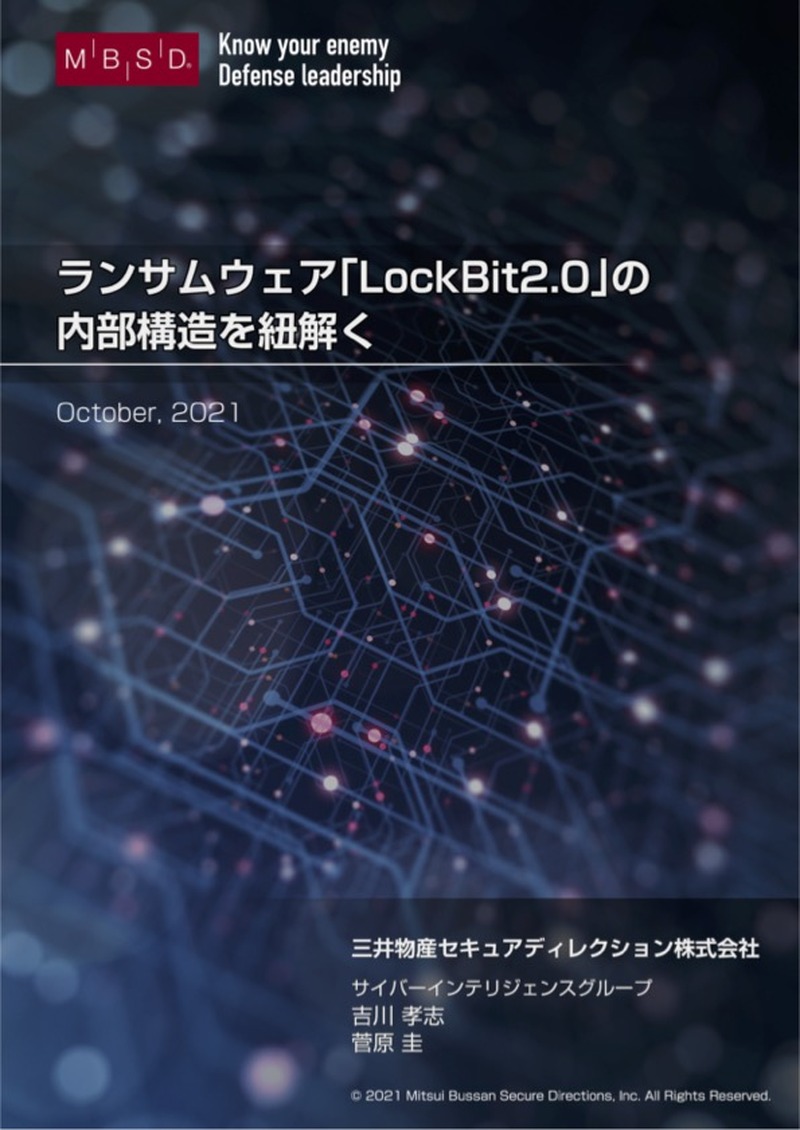

MBSD、ランサムウェア「LockBit2.0」全118ページの解析結果共有

三井物産セキュアディレクション株式会社(MBSD)は10月27日、ホワイトペーパー「ランサムウェア『LockBit2.0』の内部構造を紐解く」を公開した。表紙を含めて全118ページのPDFファイルで、同社Webサイトから登録不要の無料でダウンロードできる。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

リークサイトを持つ暴露型ランサムウェア攻撃グループの中で現在最も活発な攻撃グループ「LockBit2.0」では、そのリークサイト上でいきなり窃取データを暴露するのではなく「被害組織名」とともに「暴露までの残り時間」をリアルタイムでカウントし被害組織に圧力をかけている。よってリークサイトに初めて掲載された時点では被害組織と攻撃者間で金銭の支払いに関する交渉が行われているか、または交渉前の段階が多いと考えられる。

LockBit2.0 の開発者はサイト上で、LockBit2.0 のランサムウェアが世界で最も暗号化速度が速く他の

ランサムウェアよりも優れていると攻撃の実働部隊であるアフィリエイトに向け詳細にアピールしており、他のランサムウェアには無い新しい技術も搭載しているとのコメントを掲載しているが、MBSDではランサムウェア「LockBit2.0」本体に着目し詳細解析を実施、本ホワイトペーパーで全ての解析結果を共有している。

本ホワイトペーパーでは、ランサムウェア「LockBit2.0」の概要としてその特徴を項目ごとに挙げ、表層解析や解析を妨害する機能、感染環境の言語チェックをはじめとする機能や動作について、図入りで詳細に解説している。

《ScanNetSecurity》

関連記事

この記事の写真

/